Por Erica Fink para CNNMoney. Visto en CNNMéxico.

NUEVA YORK (CNNMoney) — La próxima amenaza a tu privacidad puede volar sobre tu cabeza en la calle.

Hackers desarrollaron un drone que puede robar contenidos de tu teléfono inteligente —desde datos de tu ubicación hasta tu contraseña de Amazon— y lo están probando en los cielos de Londres. Los resultados de la investigación serán presentados la próxima semana en la conferencia de seguridad cibernética Black Hat Asia que se llevará a cabo en Singapur.

El drone, conocido como Snoopy, cuenta con una tecnología que busca dispositivos móviles con wi-fi encendido.

Snoopy se aprovecha de una función dentro de los smartphones y tabletas: cuando estos intentan conectarse a internet, buscan redes a las cuales han accedido en el pasado.

“De manera muy ruidosa, el teléfono gritará el nombre de cada red a la cual se ha conectado”, dijo el investigador de seguridad de Sensepost, Glenn Wilkinson. “Estarán gritando: ‘Starbucks, ¿estás ahí?... wi-fi gratis de McDonalds, ¿estás ahí?”.

Ahí es cuando este drone podrá entrar en acción (y ser peor que la caricatura): podrá devolver una señal pretendiendo ser una red a la cual te has conectado en el pasado. Dispositivos a 60 centímetros de distancia pueden conectarse con el drone, creyendo que es una red confiable de wi-fi. Cuando los teléfonos inteligentes se conecten con Snoopy, éste interceptará todo lo que envíe y reciba.

“Tu teléfono se conecta conmigo y puedo ver todo tu tráfico”, dijo Wilkinson.

Eso incluye los sitios que visites, información de tarjetas de crédito guardada, datos de ubicación, usuarios y contraseñas. Cada teléfono tiene un número de identificación o dirección MAC, lo cual es usado por el drone para conectarse.

Los nombres de las redes que los teléfonos visiten también pueden ser reveladores. “He visto que alguien buscando la red corporativa de Bank X”, explicó Wilkinson. “Ahora sabemos que esa persona trabaja en ese banco”.

CNNMoney llevó a Snoopy a dar un paseo por Londres un sábado de marzo por la tarde y Wilkinson pudo mostrarnos lo que él creía eran las casas de varias personas que habían caminado bajo su drone. En menos de una hora de vuelo, obtuvo los nombres de las redes y coordenadas de GPS de unos 150 dispositivos móviles.

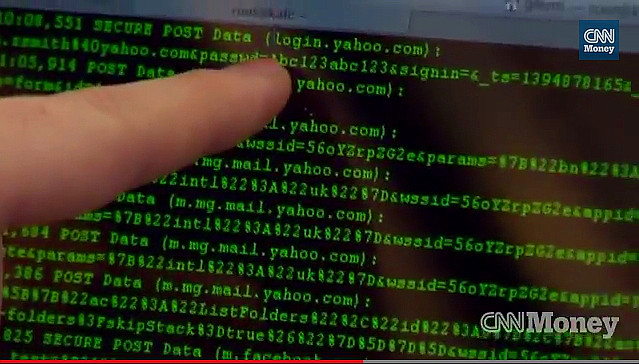

También pudo obtener nombres de usuarios y contraseñas de cuentas de Amazon, PayPal y Yahoo creadas para propósitos de este reporte, para que pudiéramos verificarlo sin robar información de transeúntes.

La recolección de metadatos, identificaciones de dispositivos y nombres de redes probablemente no es ilegal, de acuerdo con la Electronic Frontier Foundation. Interceptar nombres de usuarios, contraseñas e información de tarjetas de crédito con la intención de usarlos sí violaría leyes de robo de identidad y espionaje.

Wilkinson, quien desarrolló la tecnología junto a Daniel Cuthbert en los laboratorios de Sensepost Research, dice que él es un hacker ético. El propósito de su investigación es crear consciencia sobre la vulnerabilidad de los datos en dispositivos inteligentes.

Instalar la tecnología en drones genera una amenaza poderosa porque los drones son móviles y a menudo están fuera de la vista de los peatones.

Si bien la mayoría de las funciones de este dispositivo causan temor, también pueden ser usadas para efectos de seguridad pública y aplicación de la ley. Durante disturbios, un drone podría sobrevolar para identificar a saqueadores, por ejemplo.

Los usuarios pueden protegerse apagando sus conexiones de wi-fi y activando la función para que los dispositivos pregunten cada vez que intenten conectarse a una red. / Por Erica Fink para CNNMoney. Visto en CNNMéxico.--

Los hackers han instalado tecnología de espionaje en un UAV y lo enviaron volando alrededor de Londres.

|

| Snoopy en acción. Imagen capturada en el vídeo de CNNMoney |

|

| Pantalla con parte de un código de programa. Imagen acpturada en el vídeo de CNNMoney. |

No hay comentarios.:

Publicar un comentario

Bienvenido al blog y muchas gracias por su visita. Espero que el contenido sea de utilidad, interés y agrado.

Los comentarios están moderados. Antes de colocar un comentario lea bien las condiciones, tenga en cuenta que no se permitirán comentarios que:

- sean anónimos y/o posean sólo un nickname.

- no estén vinculados a una cuenta.

- posean links promocionando páginas y/o sitios.

- no se admite propaganda de ningún tipo

- puedan resultar ofensivos o injuriosos

- incluyan insultos, alusiones sexuales innecesarias y

palabras soeces o vulgares

- apoyen la pedofilia, el terrorismo o la xenofobia.

Este Blog ni su autor tiene responsabilidad alguna sobre comentarios de terceros, los mismos son de exclusiva responsabilidad del que los emite. De todas maneras, por responsabilidad editorial me reservo el derecho de eliminar aquellos comentarios que considere inadecuados, abusivos, injuriantes, discriminadores y/o contrarios a las leyes de la República Argentina.