Ocho meses después del conflicto de 12 días entre Irán e Israel en junio de 2025, Estados Unidos e Israel lanzaron el sábado 28 de febrero una ofensiva de gran escala contra objetivos en todo Irán, dirigidos contra su liderazgo político y militar, incluidos puntos sensibles en Teherán y áreas vinculadas al líder supremo, el ayatollah Ali Khamenei, abriendo un nuevo frente de conflicto en Medio Oriente.

|

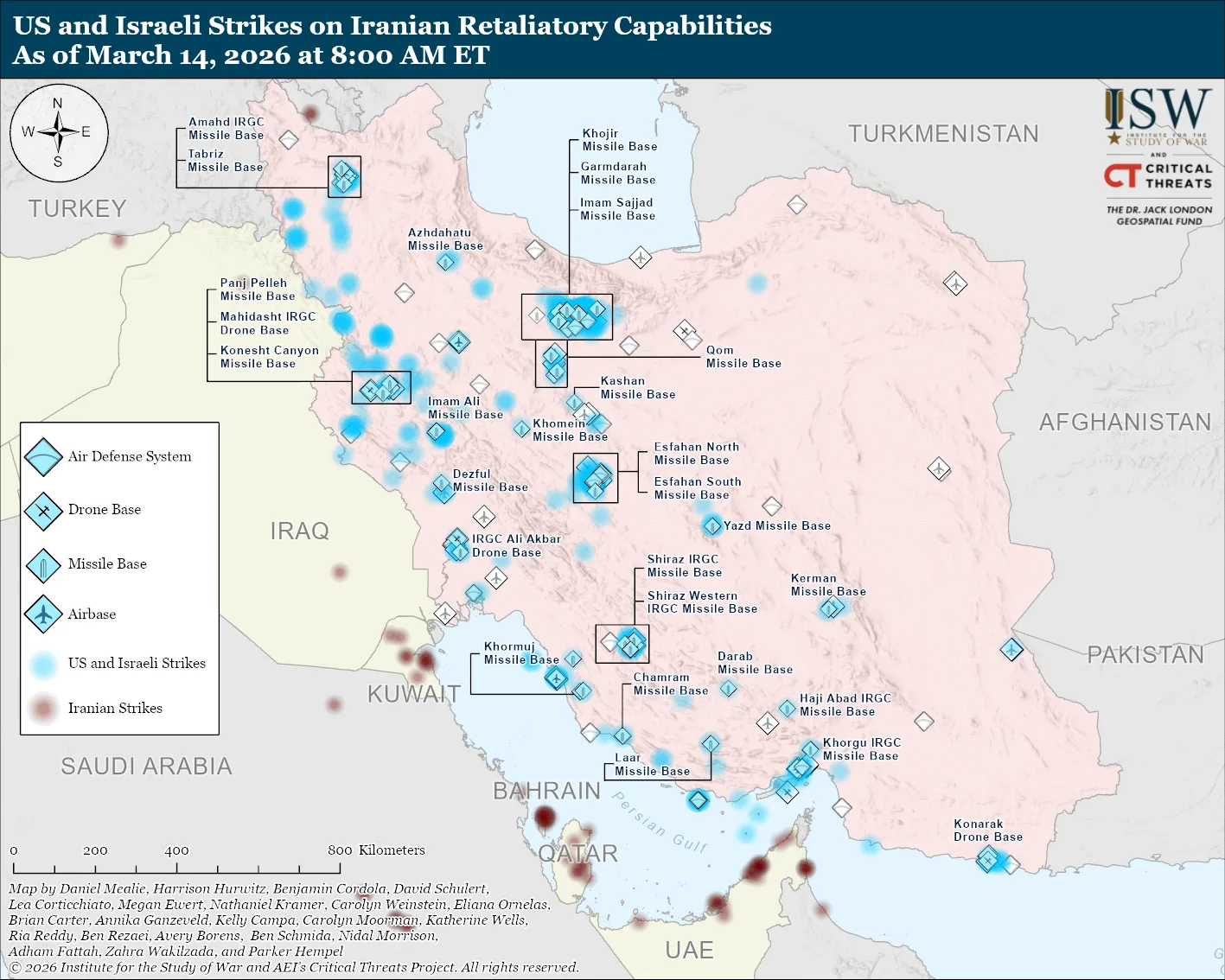

| Imagen de archivo: Mapa con los ataques el 14/03. Visto en The Institute for the Study of War ISW (El Instituto para el Estudio de la Guerra) |

El 16 de marzo de 2026, lo que el Pentágono y el Ministerio de Defensa de Israel denominaron inicialmente como una "campaña de precisión" para neutralizar la amenaza nuclear y de misiles de Irán, ha cumplido dos meses de ejecución. La "Operación Furia Épica" (u Operación Rugido del León, según la nomenclatura israelí) ha dejado de ser una serie de ataques quirúrgicos para convertirse en la guerra regional más disruptiva del siglo XXI, con ramificaciones que amenazan la estabilidad del sistema financiero internacional.

1. Evolución Cronológica del Conflicto: De la Precisión al Desgaste

- Fase de Apertura (28 de febrero - 10 de marzo): El "Shock" Tecnológico: El conflicto estalló con una oleada masiva de bombarderos B-2 Spirit y cazas F-35 que utilizaron armamento hipersónico y bombas de penetración profunda (bunker-busters) para atacar simultáneamente instalaciones en Teherán, Shiraz y Tabriz. El objetivo principal fue la infraestructura de defensa aérea S-400 y los centros de mando del Cuerpo de la Guardia Revolucionaria Islámica (CGRI). En esta fase crítica, se confirmó la muerte del Líder Supremo y de gran parte de la cúpula militar en ataques directos a búnkeres subterráneos. La superioridad aérea aliada fue absoluta durante las primeras 96 horas, pero no logró erradicar las lanzaderas móviles de misiles ocultas en la accidentada geografía iraní.

- La Respuesta Iraní (Mediados de marzo): La Doctrina del Caos: Irán activó su "estrategia de enjambre" como mecanismo de supervivencia. A falta de fuerza aérea, lanzaron miles de drones suicidas y misiles balísticos de medio alcance contra centros urbanos en Israel y bases estadounidenses en Qatar, Bahrein y los Emiratos Árabes Unidos. Por primera vez, se documentó el uso de ciberataques coordinados que lograron interrumpir temporalmente la red eléctrica en Tel Aviv y causar retrasos en la logística de suministros de la Quinta Flota de los EE. UU. en el Golfo.

- El Bloqueo del Estrecho (Abril 2026): El Estrangulamiento de la Arteria Mundial: Ante la incapacidad de sostener una guerra convencional, el remanente de la marina iraní y sus fuerzas especiales procedieron al minado masivo y sistemático del Estrecho de Ormuz utilizando minas inteligentes de fabricación local. Esta acción transformó un conflicto militar localizado en una crisis existencial para el comercio energético. El flujo de petróleo y gas natural licuado (GNL) se redujo en un 20% globalmente de la noche a la mañana, provocando que las primas de riesgo de los seguros marítimos se volvieran inasumibles para la mayoría de las navieras.

- Situación Actual (Mayo 2026): El Impasse de los Dos Bloqueos: Se ha alcanzado un estado de "punto muerto violento". Aunque existe un alto al fuego frágil mediado por potencias como China y Turquía, la realidad es de un asedio mutuo. Estados Unidos e Israel mantienen un bloqueo naval y aéreo sobre los puertos de Bandar Abbas y Bushehr, mientras que Irán, a través de sus milicias aliadas, mantiene el fuego de artillería sobre cualquier buque mercante que intente transitar el Estrecho.

2. La Situación Interna de Irán: Un Régimen Fragmentado pero Resistente

Tras 60 días de hostilidades, la República Islámica se encuentra en su momento de mayor vulnerabilidad desde la revolución de 1979:

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/EL23DF2P6ONPY23MZVOTDYOHNA.jpg)

/cloudfront-us-east-2.images.arcpublishing.com/reuters/OH66JPUBBRJBJNIEBIKDGNNB6I.jpg)

:quality(65)/cloudfront-eu-central-1.images.arcpublishing.com/larazon/IHM7U5VSCNB5ZHL76GKIGYRXJU.jpg)