Don Cape estuvo en el asadito familiar luciendo su "máquina".

Un Blog personal. "Me gusta estar informado, entender lo que pasa y lo que se viene". "Scientia potentia est".-

lunes, 30 de abril de 2007

Asadito Familiar

Los chicos se divirtieron con picadito de fútbol para delicia de los mayores.

Casamiento

domingo, 29 de abril de 2007

sábado, 28 de abril de 2007

Viaje

Con Don Ricardo King, en la segunda parada, Charata, en la Provincia de Chaco.

Suelo nuestro, rico y productivo. En el Chaco hay lugares que se aprovecha hasta la banquina para cultivar.

Los palmares de Formosa, hermosos por donde se los mire.

En la Aduana del Paraguay, como nunca, vacía. ¿habrá sido el horario?.

viernes, 27 de abril de 2007

jueves, 26 de abril de 2007

De parranda

Mañana es feriado provincial, se conmemora La Autonomía Provincial de la muy Honorable Santiago del Estero, el pago querido de mi alma. El próximo martes es 1º de Mayo, día del trabajador. Así es que para que el lunes no quede solito sin festejos, nos tomamos franco.

Que le vamos a hacer, algún día teníamos que dedicarnos a la parranda.

Se vemos dijo Lemos....Saludos Santiagueños

El Recomendado

Desde ayer tarde tengo instalado el recomendado navegador Firefox 2.0.0.3 de Mozilla Foundation. Antes que me lo pregunten, les digo que me parece que valió el esfuerzo.

Desde ayer tarde tengo instalado el recomendado navegador Firefox 2.0.0.3 de Mozilla Foundation. Antes que me lo pregunten, les digo que me parece que valió el esfuerzo.A primera vista, es más amigable que IE y Opera, no es tan rápido que como Opera pero se lo ve mejor, no se si se entiende. Los productos Google andan muy bien, no así los productos desarrollados con Movable Type, en este caso me quedo con Opera.

Dicho sea de paso estoy trabajando con los dos navegadores en simultaneo a la perfección. Tengo las fuentes en varias pestañas de Firefox y la página de edición de MT con el blog del laburo oficial en las pestañas de Opera. Todo un chiche.

El Bloggsito de maravillas, todo bien sin ningún problema con Firefox....En fin....no le quiero hacer bulla al pescado pero parace que anda el recomendado....y....me está gustando. Por el momento chau IE, hola Zorrito.

Más en cualquier momento. Muchas gracias a todos los que aportaron su opinión y sugerencia para la toma de esta decisión.

Saludos Santiagueños.

Lo visto hoy por ahí

Enredando las políticas públicas. Publicado por Iñaki, otra entrega más de otro excelente blog de mi bloggosfera, Administraciones en Red.

Restaurante ninja. Otro de los tour fotográficos por el Japón que nos regala Kirai.

Se suma Acer - El problema de la batería de notebook

Desde que Sony reconoció la existencia del problema el año pasado, se han retirado en el mundo más de 10 millones de baterías, y fabricantes como Dell o Apple lanzaron similares avisos entre sus clientes.

La división de Acer en San José (California), señaló en un comunicado que no tiene constancia de que se hayan producido incidentes hasta el momento relacionados con estas baterías.

Los modelos en cuestión se vendieron en Estados Unidos y Canadá entre mayo de 2003 y noviembre del 2006 por entre 500 y 1.500 dólares.

Acer, cuyos cuarteles generales están en Taiwán, dijo que los consumidores deben dejar de usar el producto inmediatamente y contactar a la compañía para obtener un reemplazo gratis./// (publicado por LaFlecha - Fuente: EFE).

Notas Relacionadas:

Ahora son las pilas [09/03/2007].

La historia continua - El problema de la batería de notebook [02/03/2007].

La historia continúa - Dos computadoras de NEC se incendian en Japón [18/12/2006].

Notebook explotando [24/11/2006].

Sony retirará 250.000 baterías de sus propios ordenadores [24/10/2006].

Fujitsu Siemens anuncia retiro de baterías Sony [18/10/2006].

Hitachi se suma al retiro de baterías de Sony [09/10/2006].

Más de siete millones de portátiles afectados por posibles defectos en las baterías de litio [02/10/2006].

El problema con las baterías de las notebooks IV [22/09/2006].

El problema con las baterías de las notebooks III [19/09/2006].

El problema con las baterías de las notebooks II [15/09/2006].

El problema con las baterías de las notebooks [24/08/2006].

Fuego en Notebook III: Continúa el escándalo [22/08/2006].

Fuego en notebook II [16/08/2006].

Fuego en notebook (seguimiento de noticias)[04/08/2006]..

miércoles, 25 de abril de 2007

Este Bloggsito no entra en esa

Comenta sobre una entrada en arstechnica donde ScanSafe sentencia el porcentaje de blogs con contenido “ofensivo”. En el final de su post, SigT dice: "Los blogs hablan como habla la gente y si no os gustan no leáis y dejadnos en paz".

Tiene razón, pero... ¿que quieren que les diga? a mi no me gustan las desagradables palabras clasificadas como “contenido ofensivo”, por ello evito leerlas y no las utilizo.

Actualizando

Hoy tuve que usar gran parte de la mañana en actualizar las aplicaciones de seguridad que utilizo, aparte del antivirus tengo otras dos que brindan protección contra el tema spyware otras clases de bichos indeseables.

Hoy tuve que usar gran parte de la mañana en actualizar las aplicaciones de seguridad que utilizo, aparte del antivirus tengo otras dos que brindan protección contra el tema spyware otras clases de bichos indeseables.Coincidentemente, también leo que "Grisoft anuncia hoy el lanzamiento de su nueva solución AVG Internet Security Home Edition. Este producto está diseñado para usuarios domésticos o no comerciales, aportando protección contra virus, spyware, spam y accesos no autorizados de hasta un máximo de 3 equipos. Las actualizaciones de otras soluciones de AVG están disponibles en la nueva AVG Internet Security Home Edition". (Publicado por Grisoft).Leer más...

En lo personal estoy conforme con el programa antivirus, desde que lo uso no he tenido incidentes con ningún bicho. Aclaro que no tengo nada que ver con Grisoft, sólo soy un usuario satisfecho.

Foto

martes, 24 de abril de 2007

Internet World Map 2007

Este estudio, de IPligence, demuestra cómo el Internet se distribuye a través del mundo entero, se aprecia en una primera vista la concentración de puntos en Norteamérica y Europa, los dos grupos más activos del Internet con una participación del 22.5% para Europa y 55.9% para Norteamérica.

Este estudio, de IPligence, demuestra cómo el Internet se distribuye a través del mundo entero, se aprecia en una primera vista la concentración de puntos en Norteamérica y Europa, los dos grupos más activos del Internet con una participación del 22.5% para Europa y 55.9% para Norteamérica.Ambas regiones representan 77.4% de la estructura global del Internet. Asia es la siguiente en la lista con una participación del 14%. La imagen utiliza puntos coloreados para representar la distribución y se expresa en número de direcciones del IP por punto.

Leer más en IPligence

Siguiendo recomendaciones

Bueno, bueno, siguiendo las recomendaciones varias que he recibido por estas horas, en cuanto tenga un rato disponible voy a bajar el tan mentado navegador Firefox.

Bueno, bueno, siguiendo las recomendaciones varias que he recibido por estas horas, en cuanto tenga un rato disponible voy a bajar el tan mentado navegador Firefox.Tal como lo comente hoy en un correo-e, mis amigos permanentemente me lo han recomendado como alternativa al problemático IE, pero a la hora de bajar un navegador me decidí por el Opera sencillamente porque es más chico (en bytes) y se comentaba que era más rápido.

Hoy nuevamente surgió el tema y me han convencido. Vamos a ver...una ves instalado les comento mi parecer.

lunes, 23 de abril de 2007

Pasados por agua

Así es que paciencia Venancio.

"Santiago del Estero": En Santiago el cambio climático favorecerá a la producción

Fuente: El Liberal

El pronóstico fue realizado por el Ing. Victorio Mariot en el marco del 20º plenario del Consejo Consultivo de la Producción. Afirmó que la región será el área productiva por excelencia. Además, remarcó la importancia de frenar los desmontes.

Leer más...“El cambio climático va a traer a la zona central de la Argentina un beneficio que ya lo estamos sintiendo –explicó Mariot– en los últimos setenta años la precipitación ha aumentado unos setenta milímetros, lo que para nosotros significa una mejora, en detrimento de la Pampa Húmeda, que al aumentar la precipitación va a tener problemas, y a la zona de Cuyo, que en los próximos años se va a secar más de lo que es”.

De Malvinas a la tecnología de punta

Aquí la nota:

De Malvinas a la tecnología de punta

Publicado por La Nación.

Dos excombatientes fundaron A1-TEC, una compañía que desarrolla soluciones para reemplazar los códigos de barras.

Armando Raúl Mayora y Carlos María Robbio se conocieron en 1971, en la Escuela Naval Militar. En 1982 pelearon juntos en Malvinas. Robbio integró el equipo de buzos que marcó el terreno para el desembarco de las fuerzas. Mayora encabezó el segundo vuelo del escuadrón aéreo y lanzó los dos misiles que hundieron al buque inglés Sheffield.

La vida militar los mantuvo en contacto hasta 1991, año en que Mayora se alejó de las fuerzas y de los aviones y se incorporó a la vida civil. Sus caminos no se cruzaron hasta 1996, cuando comenzaron a combinar parte de sus trabajos como consultores de gestión de empresas e informática. Finalmente, en enero de 2006 decidieron emprender y fundaron A1-TEC, una compañía dedicada a la tecnología RFID -reemplazante de los códigos de barras- que ya está manejando diez grandes proyectos y firmó una alianza de investigación con el Instituto Tecnológico de Buenos Aires (ITBA).Excelente!!!

Retomar la vida civil no fue fácil para los emprendedores, capitanes, ex combatientes, MBA... "Cuando uno deja la Armada piensa que puede hacer cualquier cosa con lo que aprendió adentro. Sin embargo, la realidad es otra. Sabíamos de informática, administración de recursos o herramientas de análisis, pero nos faltaban muchas otras patas por cubrir", recordó Mayora, que al igual que su socio pertenece a la generación del 54. Este último fue el primero en dejar el ambiente militar.

Tras descartar una propuesta de Techint, se incorporó como socio a Tepsa, una firma de reingeniería de seguridad en la que permaneció hasta 2002. "Después me fui a Building Control, una empresa de seguridad electrónica y control inteligente. Me alejé en 2005 porque no estaba de acuerdo con sus políticas comerciales, pero el trabajo me sirvió para detectar una necesidad en el mercado: la oferta de

soluciones de trazabilidad en el ámbito logístico", recordó el ex capitán de corbeta.

Robbio se desvinculó de las Fuerzas Armadas en 1996, pensando "que iba a ser Gardel" en el mundo laboral civil, al cual se incorporó como empleado de una empresa de seguridad. "Reconocí mis falencias y me puse a estudiar economía y planeamiento estratégico. En poco tiempo alcancé un puesto alto y me di cuenta de que no quería tener más jefes. Me fui de la empresa y empecé como consultor de planeamiento de pymes", relató.

Fue entonces que los viejos amigos restablecieron el contacto. Sus trabajos tenían puntos en común y se ayudaron durante algunos años. Esto último, combinado con la necesidad de mercado que había detectado Mayora, dio vida a A1-TEC.

"El proyecto nació para dar soluciones de trazabilidad al sector logístico a través de la tecnología de identificación por radiofrecuencia (RFID), que ya está reemplazando a los códigos de barras. Primero firmamos para tener la distribución exclusiva de Alien Technology, uno de los mayores fabricantes de esta tecnología, y empezamos con un proyecto para Aeropuertos Argentina 2000, que todavía no fue implementado", explicó Mayora.

Aunque en otros mercados esta tecnología ya está desarrollada, en la Argentina está dando sus primeros pasos. Por eso los emprendedores dicen que están "educando a las empresas". Según señalan, "todos tienen mucho interés porque reducirá costos y facilitará las operaciones, pero aún están reticentes para hacer el desembolso". Los socios tienen en su cartera diez proyectos, entre ellos uno para una firma chilena, que es el primero desarrollado para el traslado de pallets congelados en el país.

Desarrollos propios

"También estamos promocionando una tecnología RTLS, un sistema de trazabilidad de personas o activos que combina RFID con Wi-Fi. Por ejemplo, una empresa minera podrá mantener contacto permanente y saber la posición exacta de un empleado en la mina", explicó Robbio, que es capitán de fragata. A la propuesta inicial de la empresa los socios sumaron servicios de consultoría de seguridad informática que les permiten financiar las operaciones hasta la ejecución de los proyectos, y llevan facturados unos 120.000 pesos.

"Pero nuestro foco es la nueva tecnología; por eso firmamos un convenio de cooperación con el ITBA para poder hacer viable la aplicación de RFID a contenedores con líquidos o metales", enfatizó Mayora, que emplea a dos ingenieros. "Queremos tener desarrollos propios. Ya contamos con un sistema de gestión nuestro que acomoda la entrega de información a los sistemas de cada cliente", agregó.

Los emprendedores están convencidos de que pronto las compañías reemplazarán los códigos de barras y aguardan el futuro próximo. En las paredes de sus oficinas mantienen vivo el pasado, con algunas fotos de los aviones que piloteaba Mayora o las condecoraciones ganadas en combate.

"Nos seguimos viendo con otros excombatientes -comentan-. Siempre nos reunimos, son tradiciones que hay que mantener."///(Mercedes García Bartelt - LANACION).

Lectura sugerida

- Internet organiza sus redes siguiendo el mecanismo de conexión preferencial.- Investigadores de la UC Davis han demostrado que Internet tiende a organizarse siguiendo un mecanismo de conexión preferencial, también conocido como preferential attachmen, que privilegia la agrupación de usuarios en torno a los nodos más conectados, en detrimento de los demás nodos. (Tendencias 21).

- Mapa de la blogosfera y las relaciones entre sus enlaces.- Welcome to the Blogosphere es un artículo de Discovery Magazine que muestra el trabajo de Matthew Hurst sobre la topología del conjunto de los weblogs de todo el mundo, algo desde hace tiempo se conoce con el término blogosfera. (Microsiervos).

domingo, 22 de abril de 2007

Hoy es el día de la Tierra, la verdad es que no tengo mucho animo de poner algo al respecto, pero creo que vale decir lo preocupado que me tiene el estado de la Tierra.

Sirve que les cuente que el Río Dulce, a cuya margen se encuentra la ciudad de Santiago del Estero, fue cuando mi niñez uno de mis lugares preferidos, aún recuerdo con nostalgia las veces que con mis hermanos y los amigos de barrio nos íbamos a pescar y disfrutabamos de largas jornadas en sus riveras los fines de semanas. También cuando por ahí en esos días muy calurosos se organizaban pasar el día, en algún balneario, grupos de familias amigas. Que buenos momentos y que gratos recuerdos.

Desde hace ya unos cuantos años mucha gente y nosotros no vamos más al río, la población aumentó y los problemas también, muchos lugares fueron rellenados con basura para ganarle espacio al río, no se cual fue el criterio, lo único claro es la calidad de "funcionarios" que fueron pasando.

Los ingenios azucareros de la vecina provincia de Tucumán vierten la tristemente famosa "babasa" que surge como residuo del proceso de producción. Desde hace mucho se vienen denunciando los problemas por contaminación en el lago frontal de Río Hondo, donde nace el Río Dulce.

Desde hace mucho también de manera no formal, más como un comentario de voz baja, se viene señalando los problemas de salud que se ven por el consumo de los pescados del Río Dulce. Entiendo que de esto no hay estadísticas, no se, pero hay un viejo dicho que señala que "cuando el agua rume es por que algo trae".

En fin, espero y deseo que esta fecha nos sirva a los hombres para pensar en la Tierra, nuestra única casa, que la tenemos prestada y seguramente el dueño nos va a reclamar por las condiciones en que la dejamos.

Imagen vista en Planeta Curioso

viernes, 20 de abril de 2007

El ordenador de 100 dólares se retrasa

El fabricante del llamado 'portátil de 100 dólares', impulsado por el MIT, dice que el aplazamiento se debe a ajustes en el 'software'

Las entregas a los países que han comprado ordeandores del proyecto 'Un Portátil para cada Niño' (OLPC en sus siglas en inglés) tendrán que esperar al tercer trimestre de 2007 para empezar a recibir sus pedidos, según ha anunciado el fabricante de estos aparatos, Quanta Computer, que con anterioridad había sugerido que podrían estar listos en julio.

"El hardware de los ordenadores está listo", según ha declarado un representante Quanta, pero hay que realizar algunos ajustes de software para que el sistema funcione a la perfección, un trabajo que retrasará las entregas de ordenadores a Argentina, Brasil, Libia, Nigeria, Ruanda y Uruguay.

El proyecto OLPC se propone facilitar el acceso de los más pequeños a la tecnología e internet. Sus impulsores temen que el coste de la compra de un ordenador sea una barrera insalvable para lograrlo, manteniendo al otro lado de la brecha digital a aquellos que por motivos económicos no conocen los beneficios de la Red y los ordenadores, y cómo estos pueden contribuir a mejorar su situación, perspectivas laborales y sus vidas.

Un grupo de empresas e instituciones académicas ha trabajado en el desarrollo de un ordenador portátil y un sistema operativo que pudiera venderse por tan sólo 100 dólares, que incluyera el cargador de batería y la conexión inalámbrica a Internet. Luego se ofertó a países en vías de desarrollo, que han realizado pedidos de cientos de miles de unidades del ordenador, llamado XO. El ordenador por si sólo no servirá de mucho si los Gobiernos no garantizan el acceso a la electricidad y a Internet, un reto igual o mayor que el del desarrollo del XO.

El portátil de 100 dólares ha sido ideado para que resista las condiciones más duras, como el agua o las situaciones de gran humedad. Tiene muy pocas partes móviles, sustituyéndose por ejemplo el disco duro tradicional por una memoria del tipo flash, mucho más estable. La carcasa exterior es también especialmente resistente.

Aunque ha recibido muchos apoyos, el proyecto OLPC liderado por el cofundador del laboratorio de medios de Instituto Tecnológico de Massachusetts, tiene también sus críticos. Entre ellos se encuentra la organización noruega sin ánimo de lucro Fair Internacional, que opina que el precio del portátil sigue siendo demasiado elevado. Además, algunas compañías creen que los ordenadores deberían incorporar el software que se usa en todo el mundo, y no uno creado específicamente para este proyecto, derivado de la distribución Red Hat del sistema operativo Linux./// (ELPAIS.COM)

Google - Opera 9.20

Test de “creatividad”

Este es mi resultado: Has obtenido 50 puntos. Estás por encima de la media.

El Irízar llegará esta tarde a Puerto Belgrano

Así lo confirmó la Armada, desde donde informaron que está previsto el arribo “entre las 18 y 19”. El buque se mantiene controlado y seguro, desplazándose aproximadamente a 10 km. por hora. A bordo del rompehielos permanecen su capitán y 30 marineros.

El rompehielos Irízar arribará esta tarde a la Base Naval de Puerto Belgrano, luego de que se incendió la semana pasada en alta mar, confirmaron fuentes de la Armada Argentina.

El jefe de prensa de la Armada, Juan Pablo Panichini, confirmó a Télam que está previsto que el buque llegue "entre las 18 y 19 a Puerto Belgrano".

El vocero precisó que esta mañana "el rompehielos navegaba a 60 millas marinas de Puerto Belgrano" y agregó que "las últimas 30 millas las hará de manera más lenta, porque es el tramo del canal de acceso a las rías".

El rompehielos Irízar se incendió la semana pasada cuando navegaba a 250 kilómetros de Puerto Madryn y todos sus tripulantes fueron rescatados sanos y salvos.

Un comunicado de la Armada precisó que el tren de remolque sigue conformado por el Aviso ARA Suboficial Castillo, que realiza las tareas de remolque desde la proa del rompehielos.

En tanto, el remolcador Libertador, de la empresa Satecna Costa Afuera efectúa similares funciones desde la popa.

El buque se mantiene controlado y náuticamente seguro, desplazándose a una velocidad de unos 9 a 10 kilómetros por hora.

A bordo del rompehielos permanece su comandante y treinta hombres de diferentes dotaciones de las unidades navales que se encuentran operando en la zona.

Asimismo, viaja personal de la Agrupación Buzos Tácticos y del Servicio de Salvamento de la Armada que suman sus capacidades de rescate y auxilio de personal./// (Télam)

jueves, 19 de abril de 2007

Detienen a un hombre en Reino Unido por robar Wifi

- Unos vecinos llamaron a la policía al ver cómo un desconocido navegaba con un portátil desde el interior de un coche, aparcado en la puerta de su casa.

- El individuo fue detenido, acusado de obtener servicios electrónicos de forma deshonesta con el agravante de no pagar por ellos.

- Es el segundo caso de detenciones de ladrones de banda ancha' en Inglaterra.

El intruso les estaba "robando" banda ancha. El hombre fue arrestado, pero no es el único ya que una mujer fue detenida en circunstancias similares en la ciudad a principios de este mes. Se trata de los primeros casos de denuncia y detenciones por hurtar banda ancha en Reino Unido.

Al individuo arrestado este fin de semana se le acusa de obtener servicios electrónicos de forma deshonesta con el agravante de no pagar por ellos.

Al parecer llamó la atención de los vecinos a primera hora de la mañana, cuando, a pesar de que había colocado cartulinas oscuras sobre las ventanillas del coche, podía verse el reflejo de la pantalla de su ordenador a través de la ventanilla trasera.

Para evitar estos casos, la policía aconseja a los usuarios que sigan las recomendaciones de su proveedor de Internet en temas de seguridad. En ese sentido, el consejo básico es que los usuarios de Internet sin cables bloqueen sus redes con claves de seguridad.

Hay muchos tipos diferentes de opciones de seguridad disponibles - pero el más básico es WEP , acrónimo de Wired Equivalent Privacy. Se trata de un sistema de seguridad para redes inalámbricas que permite cifrar la información que se transmite, es decir, bloquearla.

Aunque no es totalmente seguro, las llaves WEP al menos proporcionan un mínimo de seguridad para frustrar las invasiones de otros navegantes excepto, eso sí, los hackeres más técnicamente avanzados./// (20MINUTOS.ES).

Aviso para morbosos

"ya está siendo explotado por inescrupulosos delincuentes informáticos, algo que ya no debería asombrarnos, aunque nunca dejaremos de aborrecer" dice una nota de VS ANTIVIRUS, publicada por LaFlecha

A las pocas horas de la tragedia, ya se divulgaba por Internet algún mensaje refiriéndose a un supuesto video inédito del cruento tiroteo.

Un ejemplo concreto, un spam en portugués, muestra un enlace a un falso video, que al descargarse, instala en nuestro PC un troyano de la familia de los "Banload", el que a su vez descarga una variante de Win32/Spy.Banker, malware que roba información del usuario relacionada con sus cuentas bancarias.

La página HTML que muestra el enlace, contiene el siguiente texto:

Aguarde... O video está sendo carregado...

Para visualizar o video, aguarde carregar

e clique 'PLAY' ou 'EXECUTAR'.

Seu computador pode exibir Avisos de Segurança!

El script de dicha página, es detectado como HTML/TrojanDownloader.Agent.NAB, y el archivo que es descargado de allí, como Win32/TrojanDownloader.Banload.ZK.

Pero esto solo debe tomarse como un simple ejemplo. Lo importante aquí, es no bajar la guardia, y siempre estar atentos a la aparición de casos similares, seguramente con alguna otra clase de malware, que, a no dudarlo, llegarán en las próximas horas o días a nuestras casillas y programas de mensajería.

Además de esto, reportes del ISC (Internet Storm Center), advierten sobre la proliferación de registros de dominios relacionados con la Universidad de Virginia (al final, en "Más información", damos los enlaces a las listas de algunos de ellos).

Seguramente muchas de esas páginas, serán utilizadas de buena fe, por personas que pretenden ayudar a los familiares y amigos de las víctimas. Pero desgraciadamente, la historia reciente no nos permite dudar ni por un instante, que una gran parte de esos sitios serán utilizados por autores de phishing para obtener ganancias económicas con el dolor de las víctimas.

Casos concretos ya se han dado, cuando otras tragedias como el huracán Katrina en 2005 o el tsunami de 2004, hicieron proliferar muchos sitios falsos que supuestamente recibían donaciones para las damnificados de Nueva Orleáns o de Asia respectivamente.

Por más bienintencionadas que parezcan algunas solicitudes de donativos, debemos evitar hacer clic sobre los enlaces enviados, y mucho menos dar información personal.

Y aunque seguramente nos duela admitirlo, el morbo por visualizar supuestas imágenes inéditas de algún momento crucial del tiroteo, puede convertirse en nuestro principal enemigo.

Reconocerlo, puede ser en algunos casos, lo único que nos impida infectarnos, o que impida que nuestra identidad sea robada por delincuentes que no solo lucrarán con la desgracia de otras personas, sino también con nuestro propio dinero./// (LaFlecha/VS ANTIVIRUS).

Vea Ud. que hace.

miércoles, 18 de abril de 2007

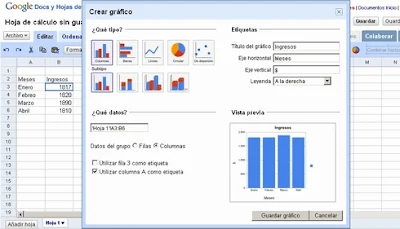

Gràficos en Google Docs y Hojas de cálculo

Me entero por Google.dirson.com que los usuarios de 'Google Docs' podemos crear gráficos de hojas de cálculo pulsando sobre el icono que aparece en la barra de herramientas. Ni lerdo ni perezoso me puse a probarlo; se pueden crear gráficos de diferentes tipo: columnas, barras, tortas y lineales, que se pueden personalizar.

También permiten insertar dentro de las hojas de cálculo comentarios de texto, simplemente haciendo click con el botón derecho del mouse sobre cualquier celda.

Quedaron todo un chiche las herramientas estas de Google. Muy útiles.

IBM ayudará al equipo Honda a desarrollar su nuevo Fórmula Uno

El equipo Honda desarrollará y fabricará su nuevo coche fórmula uno para la temporada 2008 con la ayuda del software y los servicios de IBM. Los servicios de gestión de proyectos de la división de consultoría de la Compañía y su experiencia y conocimiento de las herramientas del ciclo de vida de los productos (PLM) ayudarán al Honda Racing F1 a reducir el ciclo de desarrollo de los coches, un factor clave en la actual industria de la Fórmula Uno.

La posibilidad de diseñar todo el vehículo en un entorno virtual es fundamental para conseguir los mejores resultados y seguir siendo competitivos. Esto permite aumentar la capacidad de reacción y conseguir que las nuevas tecnologías e innovaciones lleguen a los circuitos lo más rápidamente posible y se adapten a los cambios de diseño impuestos por la FIA (Federación Internacional de Automovilismo).

Durante el último año, un equipo de especialistas de gestión de proyectos y servicios técnicos de IBM ha estado trabajando con el equipo Honda Racing F1 para determinar y evaluar las necesidades de la compañía. Ahora, el equipo Honda está llevando a cabo una primera fase de diseño e ingeniería e iniciará inmediatamente los procesos de producción y puesta en marcha del coche.

El acuerdo al que han llegado ambas compañías es un primer paso en la relación de colaboración que mantendrán desde el punto de vista tecnológico y de la innovación durante los próximos meses.

Soluciones tecnológicas

La solución aportada por IBM se basa en los sistemas CATIA y ENOVIA VPLM de Dassault Systèmes, así como en sus herramientas de gestión del ciclo de vida del producto y el software WebSphere Application Server e IBM Rational Rose Data Modeler. En conjunto, todos estos productos permiten integrar cada uno de los elementos del proceso de diseño y producción, adaptando rápidamente las aplicaciones a las necesidades específicas del cliente.

Todas estas soluciones facilitarán, además, la sustitución de los actuales sistemas con que cuenta el Honda Racing F1 con una mínima interrupción en los procesos de negocio del equipo.

Gracias a la aplicación de esta nueva tecnología, el Honda Racing F1 Team podrá alinear además, de forma más sencilla, su estrategia y objetivos de negocio con los de su empresa matriz, Honda Motor Co., Ltd. Esta integración aprovechará al máximo los recursos de todo el grupo, reducirá costes y acelerará el tiempo de respuesta a las necesidades del mercado./// (Publicado por IBM - Sala de Prensa).

Obesidad infantil

Este tema de la obesidad infantil es realmente un problema grave que debe ser tratado a temprana edad. Muy importante!!!."Una encuesta entre los miembros del Panel de Consumidores en Español del portal Lightspeed Research, reveló el amplio apoyo a los esfuerzos del gobierno de EE.UU para detener el aumento en los índices de la obesidad en los niños".

"El 83% de casi mil adultos estadounidenses hispanohablantes mayores de 18 años, apoya que el gobierno restrinja los anuncios televisivos de “comida chatarra” con alto contenido de azúcar o grasa". (Visto en eBlog, vía Olganza).

martes, 17 de abril de 2007

Detalles y evolución de la vulnerabilidad RPC/DNS de Microsoft Windows

Hispasec - una al día

La vulnerabilidad RPC/DNS en Microsoft Windows está dando que hablar por su gravedad y rápida evolución. El pasado día 13 de abril emitíamos un boletín con carácter de urgencia previendo el potencial alcance del problema. Las sospechas se han confirmado y hoy esta vulnerabilidad supone una seria amenaza en muchos entornos.

Microsoft confirmaba a través de una notificación oficial el día 13, la existencia de una vulnerabilidad que estaba siendo aprovechada por atacantes "de forma muy limitada" según la propia compañía. El problema se debe a un desbordamiento de memoria intermedia en la implementación de la interfaz RPC del servidor DNS (Domain Name System) de Windows a la hora de procesar peticiones mal formadas. Esto puede ser aprovechado por atacantes para ejecutar código arbitrario con privilegios de SYSTEM (control total sobre el sistema) si se envía una petición especialmente manipulada al sistema vulnerable.

Esto afectaría a un sistema sólo si mantiene un DNS (típicamente en servidores de Microsoft) y un potencial atacante tuviese acceso a unos puertos específicos. El ataque no sería posible exclusivamente a través de puerto 53, abierto habitualmente al exterior para las consultas DNS, sino que debe apoyarse de la capacidad de administración remota de DNS (a través de RPC) para explotar la vulnerabilidad y ejecutar código.

Microsoft proporcionó un método para eliminar esta funcionalidad y proteger el sistema a falta de parche oficial.

Aun así, varios factores se han añadido a la ecuación para convertir esta vulnerabilidad en un verdadero peligro. Típicamente un controlador de dominio en red interna es también el servidor autorizado DNS del dominio. En una red interna, no suelen protegerse estos controladores tras un cortafuegos, o las reglas de filtrado pueden estar más relajadas. En ese caso, aunque no expuesto al exterior, el servidor

podría quedar fácilmente comprometido desde la misma red interna. Si el controlador de dominio queda comprometido, el atacante habría llegado al corazón de una red interna controlada por el directorio activo.

El día 15, metasploit descubrió un exploit público capaz de aprovechar esta vulnerabilidad. Queda desde entonces abierta para todos la posibilidad de estudiar y experimentar con el fallo. El problema concreto parece estar en la función extractQuotedChar. Los ataques dejan de ser "limitados".

Además, aparece al poco tiempo un nuevo exploit (programado por Andrés Tarasco y Mario Ballano) que es capaz de aprovechar la vulnerabilidad sin necesidad de tener acceso al rango mencionado en un principio (1024-5000), sino que permitiría ejecutar código a través del puerto 445. Este puerto es usado para el protocolo SMB (Server Message Block) sobre TCP/IP, y se utiliza para el intercambio de ficheros, entre otros fines. Una vez más, este puerto no suele estar expuesto al exterior,

pero mantiene e incluso agrava el problema en redes internas, donde estará abierto con casi toda seguridad. Este código también afecta a Windows 2003 con SP2.

Para colmo, se ha detectado un gusano que intenta aprovechar la vulnerabilidad. El nombre elegido es Rinbot, y una vez que logra ejecutar código, se conecta al dominio x.rofflewaffles.us y convierte a su víctima en zombie (parte de una botnet). La detección específica por parte de los antivirus es escasa todavía. Según el SANS, que ha usado VirusTotal para el análisis:

AhnLab-V3 2007.4.14.0 04.16.2007 Win32/IRCBot.worm.199680.I

AntiVir 7.3.1.52 04.16.2007 HEUR/Crypted

AVG 7.5.0.447 04.16.2007 Win32/CryptExe

DrWeb 4.33 04.16.2007 BackDoor.IRC.Sdbot.1299

eSafe 7.0.15.0 04.16.2007 Suspicious Trojan/Worm

Fortinet 2.85.0.0 04.16.2007 suspicious

Kaspersky 4.0.2.24 04.16.2007 Backdoor.Win32.VanBot.bx

Prevx1 V2 04.16.2007 Malware.Trojan.Backdoor.Gen

Symantec 10 04.16.2007 W32.Rinbot.A

Webwasher-Gateway 6.0.1 04.16.2007 Heuristic.Crypted

Sospechamos que esta vulnerabilidad provocará un nuevo parche fuera del ciclo habitual de Microsoft. De lo contrario no habría solución oficial hasta al menos el ocho de mayo. Se recomienda deshabilitar la capacidad de manejo remoto sobre RPC para los servidores DNS o bloquear el tráfico entrante no solicitado entre los puertos 1024 y 5000 e incluso 445 si no es necesario.

Para deshabilitar la capacidad de manejo remoto sobre RPC, en el registro, en la rama:

"HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters"

se debe añadir un valor DWORD llamado "RpcProtocol" con el valor 4. Es importante destacar que es necesario reiniciar el servicio DNS para que el cambio surta efecto.

Opina sobre esta noticia:

http://www.hispasec.com/unaaldia/3097/comentar

Más información:

Monday update on Microsoft Security Advisory 935964

http://blogs.technet.com/msrc/archive/2007/04/16/monday-update-on-microsoft-security-advisory-935964.aspx

Situation update on Microsoft Security Advisory 935964

http://blogs.technet.com/msrc/archive/2007/04/15/situation-update-on-microsoft-security-advisory.aspx

Vulnerability in RPC on Windows DNS Server Could Allow Remote CodeExecution.

http://www.microsoft.com/technet/security/advisory/935964.mspx

New Rinbot scanning for port 1025 DNS/RPC

http://isc.sans.org/diary.php?storyid=2643&rss

DNS Vulnerability being Exploited in the Wild

http://www.symantec.com/enterprise/security_response/weblog/2007/04/dns_exploit_time_is_upon_us.html

Lectura sugerida

Bernard Sesboüé: creer nos resulta difícil porque requiere desprendernos de nosotros mismos

Bernard Sesboüé es jesuita y teólogo. Ha sido profesor en el Centre Sèvre de Paris durante 32 años. Su campo de investigación ha tocado casi todos los dominios de la teología. Ha consagrado los últimos años a reflexionar sobre la cuestión de la fe. Y ha intentado responder a esta pregunta: ¿cómo hablar de la fe a los hombres y mujeres de nuestra época? Creer en Dios es todavía un compromiso de nuestra libertad. Cada uno de nosotros habla de la fe a partir de su experiencia personal. Sin embargo, el acto de creer requiere también una reflexión y la razón ocupa aquí un gran espacio. Hemos pedido a Bernard Sesboüé que responda a nuestras preguntas con la finalidad de darnos algunas indicaciones sobre la nueva forma de decir nuestra fe hoy (Bernard Sesboüé, Croire. Paris, Éditions Droguet &Ardent).

Pronósticos sobre Internet

La nueva generación de Internet llegará entre 2015 y 2020 al mercado

El mundo de la web dejará de ser “virtual”, y pasará a ser compartido con el mundo “real”. Gracias a microprocesadores, sensores y aplicaciones, Internet podrá interactuar con lo concreto y material. Sería una versión muy evolucionada del juego virtual "Second Life".

La web 2.0, que conjuga diferentes herramientas que favorecen la interacción del usuario con la red y la producción de sus propios contenidos, es sólo una escala en un largo viaje tecnológico que finalizará entre 2015 y 2020 con la aparición de una “web real y mundial”.

Este nuevo entorno de Internet se caracterizará por ser “un mundo virtual” con interfaces que tendrán en cuenta el contexto en el que se maneja el usuario.

El pronóstico pertenece a David Cearley, vicepresidente de investigaciones en mercados de tecnología de la información (TI) de la consultora Gartner, quien lo compartió ante la prensa durante la sexta conferencia anual de integración empresaria, que esta compañía realizó este mes en la ciudad brasileña de San Pablo.

¿En qué consiste la “Real World Web”? Básicamente, que el mundo de la web dejará de ser “virtual”, y pasará a ser compartido con el mundo “real”. Gracias a microprocesadores, sensores y aplicaciones, Internet podrá interactuar con lo concreto y material. Según Cearley, sería una versión ampliada y muy evolucionada del juego virtual "Second Life".

Un cimiento de este proceso son las “location-aware techonologies”. Se trata de programas informáticos que permiten a las empresas tener un sistema de localización inteligente. Así, podrá encontrar a personas necesarias o recursos mucho más rápidamente, simplificar las conexiones a través de los móviles y la voz, así como mejorar la seguridad y efectividad de las redes Wi-Fi. Utiliza sistema de posicionamiento global (GPS, sigla en inglés), además de una red de telefonía móvil y microtelefónica para localizar a los usuarios de los móviles.

Las Location-aware applications, por su parte, se establecerán antes de cinco años, con servicios de GPS para apoyar procesos y actividades empresariales, como gestiones de venta.

Otro fundamento de la “Real World Web” será el “Sensor Mesh Networks”, formado por engranajes dinámicos de nodos pares, cada uno de los cuales incluye un sistema de redes y capacidades informáticas y sensoriales.

El Sensor Mesh Network sirve para canalizar datos, voz e instrucciones entre nodos, y es una fórmula muy segura de comunicación porque puede operar incluso cuando uno de los nodos se rompe o la conexión no es óptima.

Etapas previas

Según Cearley, encargado en Gartner de analizar las tendencias emergentes de tecnología y de negocios, dos etapas precedieron a la real World web. Entre 1995 y 2000, la primera World Wide Web, y entre 2005 y 2010, la web 2.0.

En la primera web, la tecnología estuvo basada en buscadores básicos y páginas albergadas (“hosteadas”), en servidores, mientras que en la versión 2.0, los cimientos son el uso de interfaces enriquecidas y de Ajax, un método informático de desarrollo de aplicaciones web que asocia un conjunto de tecnologías utilizadas habitualmente, como el código Java y el estándar XML, y los híbridos digitales o “mashups”, una mezcla de aplicaciones o aplicaciones compuestas.

En cambio, en la nueva generación de la web, la base será la interacción con el mundo real y el “procesamiento en nube” (“cloud computing”, en inglés), basados en los mainframes y el paradigma cliente-servidor, los cuales necesitan redes de área local.

En esta arquitectura, los datos residen sobre todo en servidores localizados en algún sitio de Internet y la aplicación se ejecuta tanto en los servidores de la nube (“cloud servers”, en inglés) como en el navegador del usuario.

Roles

Las diferencias entre las tres etapas también se observan en los roles que tienen las comunidades de usuarios. En la primera, el usuario accedía a la web sólo para buscar alguna información y administraba una o varias cuentas de contenido. En la segunda etapa, la web 2.0, el usuario participa con su contribución en cuanto a contenidos y administra comunidades, como ocurre con los blogs.

En la tercera, que llegará entre 2015 y 2020, según Gartner, el usuario se manejará según el contexto y se dedicará a la acción, y administrará sus distintas identidades o avatares, como ocurre en “Second Life”.

Negocios y tecnología

Cearley identificó también una serie de cambios en los negocios basados en la web. En la web 1.0, se trataba de impulsar las marcas en Internet y el comercio con avisos en ventanas emergentes (pop-ups, en inglés). En la web 2.0, se busca alentar la colaboración con el cliente y desarrollar la publicidad en redes sociales. En la “Real World Web”, el esfuerzo se concentrará en impulsar un ecosistema de negocios con redes comerciales y nuevos modelos de ingresos.

Los elementos fundadores en lo tecnológico de estas tres etapas también son muy distintos: En la primera web fueron los protocolos de Internet (IP), y otros como el hipertexto (http) y el correo electrónico. En la web 2.0, la banda ancha, los sindicadores de contenidos y las aplicaciones enriquecidas.

En la nueva web, el estándard será la web semántica. Esto requerirá para su desarrollo de la utilización de otros lenguajes como el XML o el RDF, que dotarían a cada página, archivo o recursos y contenidos de la red, de una lógica y un significado que permitirían a las computadoras conocer el significado de la información, de manera que ésta, además de aparecer en pantalla, pueda ser integrada y reutilizada. El otro fundamento tecnológico de la nueva web serán los sensores “mesh” ya mencionados.

Problemas

Cearley identificó para cada etapa una serie de “puntos de dolor”. En la primera, las interfaces eran muy limitadas mientras que en la web 2.0 hay que administrar múltiples identidades en diversos sitios comerciales. En la “real World web”, el problema lo constituirán la falsificación de realidades.

Evolución

El analista de Gartner explicó que Internet es “una tecnología de época” que no ha progresado de manera uniforme aunque sus distintas etapas de desarrollo son dependientes de las anteriores. Las capacidades de las etapas tempranas crearon nuevas informaciones y tecnologías de información, que permitieron crear la etapa siguiente.

La red se inició en la década del ’80 con el intercambio de información científica. A este modelo le siguió la interacción social, económica y tecnológica, que derivó en la web 2.0.

Esta evolución culminará en la próxima ola de Internet, con la extensión de las capacidades de las máquinas, los sensores y la semántica para crear oportunidades de valor. Muchas de las tecnologías de base de esta etapa, según Cearley, ya están disponibles, pero hay les faltan madurar para integrarlas a las tecnologías de las olas anteriores./// (César Dergarabedian para Infobaeprofesional.com).

lunes, 16 de abril de 2007

Cortesía ¿en los blogs?

¿Es tarde para trasladar la cortesía a los blogs?

Dos mentores de la web 2.0 proponen una suerte de código de conducta para regular la actividad de los blogs y otras redes sociales de contenido en Internet; moderar o no, el gran dilema.

Un sitio gratuito para conversar en Internet, conocido como blogoesfera, puede llegar a ser espinoso y desagradable. Actualmente, algunos personajes de alto perfil en el mundo de la tecnología e Internet están proponiendo un código de conducta para quienes participan de la blogoesfera (los bloggers) con el propósito de depurar la calidad del discurso online.

Hace unos días, Tim O’Reilly, un organizador de conferencias y editor de libros, a quien se le atribuye la invención del término Web 2.0, comenzó a trabajar con Jimmy Wales, creador de Wikipedia, la enciclopedia comunitaria online, con el fin de generar una serie de lineamientos para dar conducir la discusión y el debate en Internet.

Entre las recomendaciones principales se incluye que los bloggers consideren la posibilidad de prohibir los comentarios anónimos que dejan quienes visitan sus páginas y que puedan borrar aquellos comentarios amenazantes o difamatorios sin enfrentar reclamos por censura.

Un reciente brote de antagonismo entre varios bloggers destacados "nos brinda una oportunidad para cambiar el nivel de expectativas que las personas tienen acerca de lo que es aceptable online", dijo O’Reilly, quien la semana última publicó las recomendaciones preliminares en el blog de su compañía ( radar.oreilly.com ). Luego, Wales colocó los lineamientos propuestos en el sitio de su compañía ( blogging.wikia.com ), y actualmente está solicitando comentarios con la esperanza de generar consenso respecto de lo que constituye el comportamiento educado online.

O’Reilly y Wales hablan acerca de crear lineamientos de conducta y sellos de aprobación representados por logotipos. Por ejemplo, la escritura anónima podría ser aceptable en una serie; mientras que en otra serie estaría desaconsejada. En virtud de una tercera serie de lineamientos, los bloggers se comprometerían a obtener una segunda fuente de información para cualquier chisme o primicia sobre la que escriban.

Luego, los bloggers podrían seleccionar una serie de principios y publicar la insignia correspondiente en su página para indicar a los lectores la clase de comportamiento y de diálogo en el cual se involucrarán o que tolerarán. Todo el sistema sería voluntario, confiando en que la comunidad se vigilará a sí misma.

"Si se trata de una serie de principios cuidadosamente construidos, podría tener mucho peso incluso cuando no todos estén de acuerdo", dijo Wales.

Sumarse a la ola. El código de conducta ya tiene algunos adeptos, incluyendo a David Weinberger, un blogger conocido ( hyperorg.com/blogger ) y colega del Berkman Center for Internet and Society, en la Escuela de Leyes de Harvard. "El objetivo del código no es homogeneizar la Web, sino clarificar las normas informales que de todas formas ya están instaladas", dijo.

Sin embargo, al igual que con cualquier otro tema de la Web "eléctricamente cargado", será un gran desafío encontrar un terreno común. Algunos escritores online se preguntan cómo se podría persuadir aunque sea a una fracción de los millones de bloggers para que adopten una serie de normas. Otros dicen que el código tiene sabor a restricciones relacionadas con la libertad de expresión.

Wales y O’Reilly estaban inspirados para actuar después del estallido de una "tormenta de fuego", que tuvo lugar a fines del mes último, en la estrecha comunidad de los bloggers devotos de la tecnología. En un "griterío" online, que fue ampliamente difundido, Kathy Sierra, una autora de libros sobre tecnología de avanzada, del Condado de Boulder, en Colorado, y amiga de O’Reilly, informó haber recibido amenazas que en parte provenían de una disputa acerca de si era aceptable borrar los comentarios para nada diplomáticos que dejaban los visitantes en sitios Web personales.

Angustiada por las amenazas y por las fotos manipuladas en las que ella aparecía, y que fueron publicadas en otros sitios, incluyendo una que mostraba su cabeza al lado de un lazo, Sierra canceló una conferencia en una feria comercial y solicitó ayuda a la policía local para encontrar la fuente de las amenazas. Asimismo, ella manifestó que estaba considerando la posibilidad de abandonar por completo la actividad relacionada con los blogs.

En una entrevista, Sierra descartó el argumento de que la intimidación cibernética es tan común que debería pasarla por alto. "No puedo creer la cantidad de personas que me dicen: ‘¿No tienes algo mejor para hacer?; esto es Internet’", señaló. "Si así están las cosas, ¿cómo reconoceremos una amenaza verdadera?".

Sierra dijo que respaldaba los nuevos esfuerzos para mejorar la cortesía en la Web. La investigación policial sobre su caso todavía se encuentra pendiente.

A la caza del anonimato. El comportamiento amenazante de ninguna manera es exclusivo de Internet. Pero como la Web ofrece la opción del anonimato sin responsabilidad, las conversaciones online generalmente están más propensas a tornarse desagradables que aquellas que tienen lugar en otros medios.

En la actualidad, dichas conversaciones usualmente se desarrollan en blogs. De acuerdo con las últimas cifras, había 70 millones de conversaciones con más de 1,4 millones de comentarios agregados diariamente, según Technorati, una compañía de medición de blogs. Durante la última década, estos diarios en la Web han ofrecido a los escritores una manera de ampliar su voz y de conectarse con amigos y lectores.

Pero los mismos factores que tornan esas conversaciones sin filtros tan irresistibles, e imposibles de repetir en el mundo fuera de la Web, también les permiten salirse de control.

Según pueden atestiguar muchas mujeres en la blogosfera, ellas son generalmente el blanco. Heather Armstrong, una blogger de Salt Lake City que escribe públicamente acerca de su familia ( dooce.com ), dejó de aceptar comentarios sin moderación en su blog hace dos años, después de descubrir que las conversaciones entre los visitantes derivaban constantemente en un lenguaje inapropiado.

Desde octubre último, ella también ha tenido que lidiar con un blogger anónimo que posee un sitio independiente donde hace parodias de lo que ella escribe y en donde ha incluido fotos de la hija de Armstrong, copiadas de su sitio.

Heather Armstrong intenta no prestarle atención pública al sitio, pero reconoce: "Al principio, esto se hacía realmente difícil de llevar".

Las mujeres no son el único blanco de lo desagradable. Durante los últimos cuatro años, Richard Silverstein ha apoyado la paz entre Palestina e Israel por medio de un blog ( richardsilverstein.com ) que mantiene desde Seattle.

Quienes están en desacuerdo con sus políticas generalmente dejan comentarios hostiles en su sitio. Pero la situación alcanzó su punto más bajo el mes último, cuando un opositor anónimo creó un blog en nombre de Silverstein incluyendo fotos de éste en un contexto pornográfico.

"He sido agredido y acosado online durante cuatro años", dijo. "Puedo tomar con calma la mayor parte de todo eso. Pero uno nunca se acostumbra a semejante nivel de odio".

Hace algo más de un año, apareció una oferta pública para mejorar la calidad del diálogo en la Web, cuando Mena Trott, co-fundadora de Six Apart, la compañía de software dedicada a la creación y mantenimiento de blogs, propuso incrementar los buenos modales en Internet, en un discurso que ofreció en una conferencia francesa sobre blogs. En el marco de dicho evento, los organizadores habían colocado una amplia pantalla en el escenario que mostraba las respuestas electrónicas instantáneas que daban a los discursos los miembros de la audiencia y aquellas personas que los escuchaban online.

A medida que Trott hablaba acerca de mejorar la conducta online, una persona colmó la pantalla con insultos personales. Trott recuerda haberse "descontrolado" durante el discurso.

Trott ha restringido lo que escribe públicamente y en la actualidad escribe en un blog para una audiencia limitada, formada por amigos y familia. "No se puede forzar a las personas para que sean corteses, pero sí es posible forzarse uno mismo a una situación donde los "molestos" anónimos ya no estén tanto en la vida de uno", manifestó.

Las recomendaciones preliminares publicadas por Wales y O’Reilly se basan, en parte, en un código desarrollado por BlogHer, una red para mujeres diseñada para brindarles herramientas relacionadas con los blogs así como para guiar a los lectores para llegar a sus páginas.

"Toda comunidad que no deja en claro lo que hace, por qué lo hace, y quién es bienvenido a unirse a la conversación está en riesgo de que después se le torne difícil ayudar a guiar la conversación", dijo Lisa Stone, quien creó los lineamientos y la red BlogHer en 2006 junto con Elisa Camahort y Jory Des Jardins.

En ambas series de normas establecen entre líneas que los bloggers son responsables de todo lo que aparece en sus propias páginas, incluyendo los comentarios que dejan los visitantes. Estas normas determinan que los bloggers también deberían tener el derecho de borrar dichos comentarios si los consideran profanos o abusivos.

Eso puede sonar obvio, pero muchos veteranos en Internet creen que los blogs son parte de una esfera pública más amplia y que borrar los comentarios de los visitantes significa agredir su derecho a la libertad de expresión. Aún es muy temprano para medir el respaldo a la propuesta, pero algunos comentaristas online se resisten a hacerlo.

Robert Scoble, un blogger popular de tecnología que dejó de involucrarse con los blogs durante una semana como acto de solidaridad hacia Kathy Sierra después de que su traumática experiencia se hizo pública, dice que las normas propuestas "me hacen sentir incómodo". Y agrega, "Como escritor, me hacen sentir como si viviera en Irán".

O’Reilly dijo que los lineamientos no se relacionaban con la censura. "Ese es uno de los errores que muchísimas personas cometen: creer que el discurso sin censura es el más libre, cuando en verdad el diálogo cortés y controlado es en realidad el discurso más libre", manifestó. "La cortesía realza la libertad de expresión".///(La Nación).

Se vienen la pantallas OLED

Las principales ventajas son:

- Bajo costo.

- Posibilidad de construir pantallas de mayor tamaño.

- Mayor rango de colores, contrastes y brillos.

- Mayor ángulo de visión.

- Menor consumo.

Visto en Innovar 2007 Blog

domingo, 15 de abril de 2007

Parece que es un día de buenas noticias

Hay buenas con el ARA Almirante Irízar, aunque medio complicado con el tiempo, se está haciendo todo lo posible para llevarlo a Puerto Belgrano al buen buque, insignia de nuestra armada, símbolo de resistencia.

Hay buenas con el ARA Almirante Irízar, aunque medio complicado con el tiempo, se está haciendo todo lo posible para llevarlo a Puerto Belgrano al buen buque, insignia de nuestra armada, símbolo de resistencia.Felipe Massa de la escudería Ferrari se impuso hoy de punta a punta en el Gran Premio de Bahrein, tercera prueba del campeonato de Fórmula Uno, mientras que el británico Lewis Hamilton (McLaren-Mercedes) llegó en segundo lugar. Tercero llegó la otra Ferrari al mando de Kimi Raikkonen.

Ahora estamos esperando que River se porte en el estadio de boquita.

La Conversación

En la película, Harry Caul (Gene Hackman) es un técnico experto en temáticas alrededor de "la seguridad privada". Extremadamente discreto, anónimo y solitario, sus métodos de escucha secreta son la envidia de todo el sector. Pero...siempre hay un pero,...un descuido le da vuelta su vida.

Realmente una muy buena película para volver a ver. Se la recomiendo.

viernes, 13 de abril de 2007

"La otra Argentina": Ganancias de un mendigo

*LEAN CON ATENCION Y SAQUEN SUS PROPIAS CONCLUSIONES:*

Increíble....Leer más...

jueves, 12 de abril de 2007

Lectura sugerida

Mi Primer Día con Ubuntu, un post de Martín Varsavsky comentando su experiencia en la instalación y prueba de Ubunto. Muy interesante. Incluye video y todo.

Otra vez

y van...¿cuantas?...

Increíble pero real....Leer más...

Bien por Yuri

Visto en Microsiervos

miércoles, 11 de abril de 2007

"La otra Argentina": Se incendia el Rompehielos ARA Almirante Irízar

Foto de ARA Armada Argentina - publicada por La Nación.

Leer más...

Sitio no oficial del Rompehielos ARA Almirante Irízar

Rompehielos ARA Almirante Irízar en la Wikipedia

martes, 10 de abril de 2007

¿Te roban la señal?

Resulta que en EE.UU. salió a la venta una pinturita "especial para interiores que impide que alguien se meta en las PC y protege el sistema Wi-Fi, Bluetooth o cualquier wireless network instalado en el hogar. Bloqueará ondas radiales de interferencia e incluso ruidos" (Visto en Infobae).

El producto se llama DefendAir Radio Shield, y lo promocionan como "una solución inesperada para aquellas personas que sufren constantemente intrusiones en sus sistemas inalámbricos y operativos".

El tema del "robo" de señal viene siendo para muchos un problema a encarar más que seriamente, en los últimos meses para algunos ha venido pasando de claro a oscuro el tema al ver disminuida de manera notable el ancho de banda de su conexión. El mal humor va en aumento y se están buscando soluciones y resarcimientos en el plano legal.

Habrá que ver...por las dudas, si acostumbras a visitarlo electrónicamente a tu vecino sin invitación, corres el riesgo de terminar como éste muchacho.

Conducta

En general a mi me gusta apegarme a pautas que mejoren la convivencia, ahora reconozco que el tema código de comportamiento... esto es muy discutido y no siempre es aceptado, todo depende de cada uno.

Los puntos básicos de la iniciativa son:

- Asume la responsabilidad no sólo por tus propias palabras, sino también sobre los comentarios que permites en tu blog.

- Etiqueta tu nivel de tolerancia para comentarios abusivos.

- Considera eliminar los comentarios anónimos.

- Ignora a los trolls.

- Continúa la conversación fuera de Internet, habla directamente, o encuentra a un intermediario que pueda hacerlo.

- Si conoces a alguien que se está comportando mal, hazlo saber.

- No digas nada online que no podrías decir en persona.

Con respecto al tema "anónimos", en el blogsito se permiten pero hay límites, que son muy personales y he tomado la decisión de respetarlos. Para bien o para mal no tengo publicado formalmente las condiciones para los comentarios, pero seguramente en algún momento próximo lo haré. Me parece que los estimados lectores habituales de este espacio, se dan cuenta claramente de cuales son.

lunes, 9 de abril de 2007

Baja actividad bloggera

Y si, es así nomas. Yo casi no entré a leer blogs en estos días. Inclusive no entre al lector de feeds. Ayer consiente de eso, señale como vistos a todos y le di actualizar, cosa que hoy sólo tenga los post más nuevos, si no serian centenas para ver.

Un compañero de trabajo que está en Buenos Aires me dijo hoy, al responder un correo que le envié hace ya un tiempo: "la mejor manera de despegarse del trabajo es no prender la compu ¿no?".

Totalmente, también del móvil.

domingo, 8 de abril de 2007

viernes, 6 de abril de 2007

Vía Crucis en bici

miércoles, 4 de abril de 2007

Días de descanso

La propuesta de pasarlo a lo oso en cueva es hasta ahora la ganadora, pero aún se aceptan sugerencias.

Con el blogsito...puede que lo deje descansar un poco, pero si se presenta la oportunidad de colocar algo, se evaluará en el momento. Teléfonos y cuentas de correo seguramente quedarán en "pausa", salvo algunas excepciones. Tareas oficiales....evito declarar....

A descansar...se ha dicho.

Explicación de Google

"que el cambio de imágenes se produjo en septiembre de 2006. Se mostraba la extrañeza por el hecho de que sea precisamente ahora cuando se abra este debate, y se reconoce que la única razón de la modificación de la colección de fotografías fue que las anteriores disponían de "mucha mayor resolución", negando cualquier relación con un intento de "reescribir la historia"".

"Además, se anuncia que dede el pasado domingo por la noche está disponible en los dos servicios de Google una nueva colección de imágenes de satélite, de igual resolución que la que estaba visible la semana pasada, pero esta vez de después del Katrina". (publicado por Google.dirson.com).

martes, 3 de abril de 2007

Google y las Administraciones

Hace unos días Google.dirson.com publicó un interesante post, que recién hoy leo, donde comenta sobre el reclamo realizado por un organismo dependiente del Congreso de EE.UU., por la decisión de Google de eliminar de sus herramientas 'Google Maps' y 'Google Earth' las fotografías de satélite de la ciudad de Nueva Orleans tras el paso del Huracán Katrina y volver a mostrar las imágenes de antes de la tragedia.

Hace unos días Google.dirson.com publicó un interesante post, que recién hoy leo, donde comenta sobre el reclamo realizado por un organismo dependiente del Congreso de EE.UU., por la decisión de Google de eliminar de sus herramientas 'Google Maps' y 'Google Earth' las fotografías de satélite de la ciudad de Nueva Orleans tras el paso del Huracán Katrina y volver a mostrar las imágenes de antes de la tragedia.En el post se da a conocer algunos puntos importantes de la nota remitida al Director General de Google. La verdad muy interesante de leer.

Destaco un párrafo:

Resulta destacable la relevancia que las Administraciones Públicas otorgan ya a las herramientas de Google, que son utilizadas de forma masiva por los ciudadanos, y cuya información suministrada puede ser de gran importancia por la Sociedad. Así, desde este organismo de EEUU se destaca que el uso por parte de Google de imágenes antiguas "parece que está haciendo a las víctimas del Huracán Katrina una gran injusticia".

Días sandwiches

Hoy y mañana han quedado como días sandwiches. Perdón desde ya, no quiero parecer un vago...pero ha de ser la edad, las ocupaciones o que se yo, pero...que lindo hubiera sido que fuesen no laborables también. Con que ganas me hubiera quedado en la cueva como oso en invierno.