"Diez mil ojos que todo lo ven y diez millones de oídos que todo lo escuchan. Eso es La Máquina: algo que está en todas partes y en ninguna". Sr. Finch, en "Person of Interest".

La captura del Chapo y otros 4 casos en los que el celular pudo usarse como herramienta de espionaje.

Paul Kenyon & Joe Kent - File on 4 *. publicado en BBC News Mundo.

¿Alguna vez pensaste que, realmente, podrías tener un espía en tu bolsillo?

Para muchas personas, su celular es una ventana al mundo. Pero ¿y si fuera también una ventana para su vida privada?

|

| La imagen no pertenece a la nota de BBC |

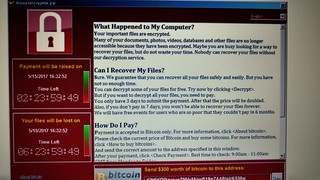

Imagina qué pasaría si los hackers pudieran instalar remotamente un spyware (programa espía) en tu teléfono que les diera acceso a todo -incluidos los mensajes encriptados- e incluso les permitiera controlar el micrófono y la cámara.

Lo cierto es que esa idea no se aleja tanto de la realidad como podría parecer.

Hemos analizado varios ejemplos en los que se usó un software espía para monitorear el trabajo de periodistas, activistas y abogados en todo el mundo.

Pero ¿quién lo hizo y por qué? ¿Y qué puede hacerse para evitar que conviertan tu smartphone en una herramienta de espionaje?

Mike Murray es un especialista en ciberseguridad que trabaja en Lookout, una compañía de San Francisco, California, EE.UU., que ayuda a gobiernos, empresas y consumidores a mantener sus teléfonos y datos seguros.

Los spyware tienen un software tan poderoso que está clasificado como un arma y solo puede venderse bajo determinadas circunstancias, dice Murray.

"El operador del software puede monitorearte con tu GPS", explica.

"Pueden activar el micrófono y la cámara en cualquier momento y grabar todo lo que ocurra a tu alrededor; acceder a cualquier aplicación que tengas instalada, tus fotos, tus contactos, la información de tu calendario, tu email y cualquier documento.

"Convierte tu teléfono en un dispositivo de escucha con el que pueden vigilarte y robar todo lo que haya en él", añade.

Los spyware son un tipo software que no interceptan los datos en tránsito (que salen del teléfono), que normalmente ya están cifrados, sino que se apoderan de cada función del celular y usan tecnología tan avanzada que es prácticamente imposible detectarlos.

Estos son algunos casos en los que aparentemente se usaron.

1. La captura del Chapo Guzmán

El narcotraficante mexicano Joaquín "El Chapo" Guzmán Loera tenía un imperio de miles de millones de dólares.

Tras escapar de prisión, estuvo prófugo seis meses, ayudado y protegido por su extensa red de contactos. Solo se comunicó a través de teléfonos encriptados, supuestamente imposibles de hackear.

Pero después se supo que las autoridades mexicanas compraron un nuevo y más avanzado software de espionaje y que lograron infectar los celulares de quienes estuvieran en su círculo de confianza, lo cual les permitió dar con su escondite.

La captura del Chapo demuestra que este tipo de software puede ser un arma valiosa en la lucha contra criminales organizados y terroristas: muchas vidas podrían salvarse y podría detenerse la actividad de extremistas violentos gracias a compañías de seguridad capaces de hackear teléfonos encriptados y aplicaciones.

Pero ¿qué impide que los compradores de estas armas las usen contra cualquier persona que elijan? ¿Está cualquiera que incomode a un gobierno en peligro de ser hackeado?

2. Un bloguero británico que ayudaba a refugiados en Medio Oriente

Rori Donaghy es un bloguero que creó un grupo de activismo y una página web en Medio Oriente.

Denunciaba violaciones de derechos humanos en Emiratos Árabes Unidos (EAU), desde el trato a trabajadores migrantes hasta turistas víctimas de la ley del país.

Apenas tenía unos pocos cientos de lectores y sus titulares no eran más incendiarios que los que aparecen todos los días en las noticias.

Pero cuando comenzó a trabajar en el portal web de noticias Middle East Eye pasó algo: comenzó a recibir emails extraños de gente que no conocía que incluían enlaces.

Rori envió uno de esos correos sospechosos a un grupo de investigación llamado The Citizen Lab, de la Universidad de Toronto, en Canadá, que se dedica a analizar espionaje digital contra periodistas y activistas.

Confirmaron que el enlace servía para que se descargara un malware(programa malicioso) en su dispositivo y para informar al emisor del mensaje sobre el tipo de protección antivirus que tenía, de manera que no pudiera ser detectado; una herramienta muy sofisticada.

Quienes escribían a Rori resultaron ser de una compañía de ciberespionaje que trabaja para el gobierno de Abu Dhabi monitoreando grupos gubernamentales supuestamente extremistas que suponen un riesgo para la seguridad nacional.

Le dieron incluso un apodo, "Giro", y habían monitoreado a miembros de su familia y cada uno de sus movimientos.

3. Un activista de derechos civiles encarcelado en EAU.

Ahmed Mansoor, un conocido y premiado activista de derechos civiles, fue objeto de vigilancia por parte del gobierno de Emiratos Árabes Unidos durante años.

En 2016 recibió un mensaje de texto sospechoso, que también compartió con The Citizen Lab.

Usando un iPhone "vacío", el equipo de investigación hizo clic en el enlace y lo que vieron les impresionó: el smartphone fue infectado de manera remota y los datos transmitidos fuera del dispositivo.