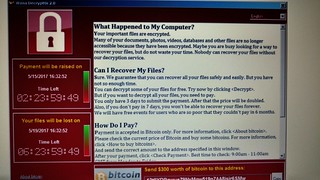

Se viene informando de un pico muy elevado de ataques del ransomware WanaCrypt0r 2.0, con decenas de miles de detecciones en lo que lleva del día. Avast señala que "el ataque muestra, una vez más, que el ransomware es una herramienta poderosa que puede utilizarse tanto para usuarios como para empresas".

"WanaCrypt0r 2.0 se suele distribuir en los PC gracias a un exploit que Equation Group, un grupo sospechoso de estar vinculado a la NSA, utilizó para sus sucios negocios. Un grupo de hackers llamado ShadowBrokers ha robado las herramientas de hacking de Equation Group y las ha publicado. Tal y como ha confirmado el analista de seguridad Kafeine, el exploit, conocido como ETERNALBLUE o MS17-010, probablemente fue utilizado por los cibercriminales que andan detrás de WanaCrypt0r y se trata de una vulnerabilidad Windows SMB (Server Message Block, un protocolo de transmisión de archivos)" (Avast).

En el ataque los perpetradores piden dinero a cambio de liberar el acceso, cerró los sistemas informáticos en instituciones de Reino Unido, EE.UU., China, Rusia, España, Italia, Vietnam y Taiwán, entre otros, inicialmente.

Según ha informado Reuters, "el desarrollador ruso de software para ciberseguridad Kaspersky Lab dijo que sus equipos habían contabilizado más de 45.000 ataques en 74 países en las primeras horas del viernes. Más tarde, su rival Avast llevó el recuento a 57.000 infecciones en 99 países, con Rusia, Ucrania y Taiwán entre los principales objetivos".

"Hospitales y clínicas británicos se vieron obligados a rechazar pacientes y cancelar consultas porque sus computadoras fueron infectadas por una nueva y perniciosa versión de "ransomware" que se propagó rápidamente por todo el mundo, exigiendo pagos de hasta 6.000 dólares para restablecer el acceso a las redes".

"FedEx Corp, el servicio líder de entrega de paquetes a nivel mundial, dijo que fue una de las compañías cuyo sistema Windows fue infectado con el malware, que según firmas de ciberseguridad fue distribuido a través de correos electrónicos masivos".

"Solo una pequeña cantidad de compañías con sede central en Estados Unidos fue infectada porque los piratas informáticos parecen haber empezado su campaña de infección en organizaciones en Europa, dijo Vikram Thakur, gerente de investigación en el fabricante de software de seguridad Symantec".

"Para cuando dirigieron su atención a organizaciones en Estados Unidos, los filtros de seguridad ya habían identificado a la nueva amenaza marcando como maliciosos a los correos electrónicos que la transportaban, dijo Thakur".

"Entre los objetivos en España estuvo el gigante de las telecomunicaciones Telefónica, que precisó que el ataque se limitó a algunos computadores en una red interna y no afectó a clientes o servicios. Portugal Telecom y Telefónica Argentina también dijeron haber sufrido ataques".

"En Rusia, los ministerios de Interior y Emergencias, así como el mayor banco del país, el Sberbank, dijeron haber sido objeto de ataques".

"Funcionarios y expertos identificaron el ransomware como una nueva variante de "WannaCry", que tiene la capacidad de propagarse automáticamente a lo largo de grandes redes explotando una vulnerabilidad en el sistema operativo Windows".

"Según la mayoría de los analistas de seguridad, esa vulnerabilidad fue desarrollada por la Agencia de Seguridad Nacional estadounidense y fue liberada el mes pasado en Internet por un grupo de hackers conocido como Shadow Brokers".

"Una vez que ingresa y comienza a moverse a través de la infraestructura, no hay manera de pararlo", dijo Adam Meyers, un investigador de la firma de ciberseguridad CrowdStrike.

"Microsoft lanzó un parche el 14 de marzo descrito como vital para los usuarios de Windows para reparar el fallo. "Hoy nuestros ingenieros agregaron detección y protección contra un nuevo software malicioso conocido como Ransom:Win32.WannaCrypt", informó el viernes la compañía en un comunicado" (Reuters).-

Nota relacionada:

Según ha informado Reuters, "el desarrollador ruso de software para ciberseguridad Kaspersky Lab dijo que sus equipos habían contabilizado más de 45.000 ataques en 74 países en las primeras horas del viernes. Más tarde, su rival Avast llevó el recuento a 57.000 infecciones en 99 países, con Rusia, Ucrania y Taiwán entre los principales objetivos".

"Hospitales y clínicas británicos se vieron obligados a rechazar pacientes y cancelar consultas porque sus computadoras fueron infectadas por una nueva y perniciosa versión de "ransomware" que se propagó rápidamente por todo el mundo, exigiendo pagos de hasta 6.000 dólares para restablecer el acceso a las redes".

"FedEx Corp, el servicio líder de entrega de paquetes a nivel mundial, dijo que fue una de las compañías cuyo sistema Windows fue infectado con el malware, que según firmas de ciberseguridad fue distribuido a través de correos electrónicos masivos".

"Solo una pequeña cantidad de compañías con sede central en Estados Unidos fue infectada porque los piratas informáticos parecen haber empezado su campaña de infección en organizaciones en Europa, dijo Vikram Thakur, gerente de investigación en el fabricante de software de seguridad Symantec".

"Para cuando dirigieron su atención a organizaciones en Estados Unidos, los filtros de seguridad ya habían identificado a la nueva amenaza marcando como maliciosos a los correos electrónicos que la transportaban, dijo Thakur".

"Entre los objetivos en España estuvo el gigante de las telecomunicaciones Telefónica, que precisó que el ataque se limitó a algunos computadores en una red interna y no afectó a clientes o servicios. Portugal Telecom y Telefónica Argentina también dijeron haber sufrido ataques".

"En Rusia, los ministerios de Interior y Emergencias, así como el mayor banco del país, el Sberbank, dijeron haber sido objeto de ataques".

"Funcionarios y expertos identificaron el ransomware como una nueva variante de "WannaCry", que tiene la capacidad de propagarse automáticamente a lo largo de grandes redes explotando una vulnerabilidad en el sistema operativo Windows".

"Según la mayoría de los analistas de seguridad, esa vulnerabilidad fue desarrollada por la Agencia de Seguridad Nacional estadounidense y fue liberada el mes pasado en Internet por un grupo de hackers conocido como Shadow Brokers".

"Una vez que ingresa y comienza a moverse a través de la infraestructura, no hay manera de pararlo", dijo Adam Meyers, un investigador de la firma de ciberseguridad CrowdStrike.

"Microsoft lanzó un parche el 14 de marzo descrito como vital para los usuarios de Windows para reparar el fallo. "Hoy nuestros ingenieros agregaron detección y protección contra un nuevo software malicioso conocido como Ransom:Win32.WannaCrypt", informó el viernes la compañía en un comunicado" (Reuters).-

Visto en Youtube, vía Todo Noticias

Nota relacionada:

- Un ransomware ataca a múltiples compañías. "El ransomware que ha infectado y cifrado las máquinas se trata de una versión mejorada del ransomware WannaCry. Pertenece a la familia Wcry y cifra los datos sensibles del usuario. En sus versiones iniciales, los datos podían ser descifrados, sin embargo en versiones posteriores esto fue evitado por los atacantes". Por Fernando Díaz, publicado por unaaldia.hispasec.com. 12/05/2017.-

- La ciberseguridad un tema, máxima importancia. 13/05/2017

- Cuando la seguridad es un espejismo. 10/05/2017.

- La ingeniería social y la actividad criminal siguen en auge. 03/05/2017.

- Brechas de seguridad producen cuantiosas pérdidas a empresas. 12/04/2017.

- El poder de las ciberarmas está en utilizarlas, advierten. 06/03/2017.

- Argentina - Proteger los datos del Estado, debe ser una prioridad. 01/03/2017.

Prevéngase del Aedes aegypti, el mosquito de la fiebre amarilla, del dengue, de la chikunguña, de la fiebre de Zika y el Virus Mayaro. Cuide su salud y la de los suyos. Asesórese como ayudar a combatir el Aedes aegypti. Comience con las medidas preventivas

___________________

Nota: Las cookies de este sitio se usan para personalizar el contenido y los anuncios, para ofrecer funciones de medios sociales y para analizar el tráfico. Además, compartimos información sobre el uso que haga del sitio web con nuestros partners de medios sociales, de publicidad y de análisis web. Ver detalles.

Nota: Las cookies de este sitio se usan para personalizar el contenido y los anuncios, para ofrecer funciones de medios sociales y para analizar el tráfico. Además, compartimos información sobre el uso que haga del sitio web con nuestros partners de medios sociales, de publicidad y de análisis web. Ver detalles.

No hay comentarios.:

Publicar un comentario

Bienvenido al blog y muchas gracias por su visita. Espero que el contenido sea de utilidad, interés y agrado.

Los comentarios están moderados. Antes de colocar un comentario lea bien las condiciones, tenga en cuenta que no se permitirán comentarios que:

- sean anónimos y/o posean sólo un nickname.

- no estén vinculados a una cuenta.

- posean links promocionando páginas y/o sitios.

- no se admite propaganda de ningún tipo

- puedan resultar ofensivos o injuriosos

- incluyan insultos, alusiones sexuales innecesarias y

palabras soeces o vulgares

- apoyen la pedofilia, el terrorismo o la xenofobia.

Este Blog ni su autor tiene responsabilidad alguna sobre comentarios de terceros, los mismos son de exclusiva responsabilidad del que los emite. De todas maneras, por responsabilidad editorial me reservo el derecho de eliminar aquellos comentarios que considere inadecuados, abusivos, injuriantes, discriminadores y/o contrarios a las leyes de la República Argentina.