La mayor batalla de drones del mundo, en plena pandemia de coronavirus.

Por Daniel Vittar, publicado en

Clarín.

Como en una película futurista de Hollywood, y en medio de la pandemia de

coronavirus que aún angustia al mundo, el cielo del norte de Africa vivió el

mes pasado una inusitada batalla de drones, considerada por los

especialistas como la mayor del mundo hasta el momento.

En este caso los que eligieron el escenario no fueron entusiastas

productores cinematográficos, sino potencias mundiales en conflicto por los

recursos de la zona. De paso aprovecharon la oportunidad para probar sus

nuevas tecnologías bélicas, cada vez más sofisticadas.

El lugar concreto fue Libia, un país desmembrado por la guerra civil que

nunca se repuso tras el ocaso, derrota y muerte de Mohamar Kadafi. Y los

protagonistas, Turquía, Rusia y el oscuro mariscal Khalifa Haftar que

controla buena parte del país árabe.

Pero las figuras centrales fueron los modernos drones turcos Bayraktar TB2,

que barrieron con los blindados y combatientes de Haftar cuando intentaba

tomar los suburbios de Tripoli, ciudad bajo control del Gobierno de Acuerdo

Nacional (GAN).

|

| Bayraktar Tactical UAS. Visto en Wikipedia. La imagen no pertenece a la nota de Clarín |

Se los conoce como UCAV, por sus siglas en inglés “Unmanned Combat Air

Vehicle”, o vehículos no tripulados de combate aéreo.

En la contienda también intervinieron los efectivos drones chinos Wing

Loong y cazas franceses utilizados por las fuerzas del mariscal.

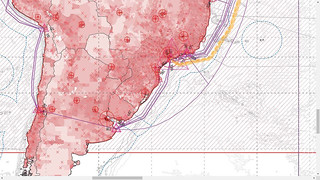

Hoy Libia está bajo el tironeo de las grandes potencias, que reclaman la

enorme riqueza de hidrocarburos en su territorio y, especialmente, en su

costa marítima.

El presidente turco de Recep Tayyip Erdogan firmó a fines del año pasado

un acuerdo con el endeble Gobierno Nacional Libio para explotar recursos

en una amplia zona del Mediterráneo, que incluye una polémica

delimitación de fronteras. Esto enervó a los países de la región porque

marca la ruptura de la libertad de movimiento en este mar.

Hoy, la división está marcada en el campo de batalla libio. El GAN es

respaldado por la ONU, Turquía y Qatar. Su rival, el Ejército Nacional

Libio (LNA) que dirige Haftar, cuenta con el apoyo de Rusia, Emiratos

Arabes Unidos, Arabia Saudita y Egipto. También de Francia, pero en

forma más solapada.

El mariscal Haftar, un ex militar de Kadafi que sobrevivió al descalabro

libio gracias a sus vínculos con la CIA estadounidense y los servicios

de otros países, formó un ejército conformado por milicias de varias

tribus árabes. Dirige los pozos petroleros del este, con eje en Bengasi.

Ninguno de los bandos tiene aviación propia, pero sí la reciben de

patrocinadores, lo que convirtió la guerra civil en Libia en un

conflicto multinacional.

Emiratos Arabes Unidos le proporcionó a las fuerzas de Haftar algunos

cazas franceses y drones de fabricación china “Wing Loong II”. Rusia

le envió tropas mercenarias de la poderosa contratista privada Wagner

Group, y el sistema de defensa aéreo Pantsir S-1.