Desde finales de los noventa del siglo pasado que venimos probando sistemas de videoconferencias. En aquellos tiempos una novedad cara de implementar, luego con la expansión de internet la cosa fue mejorando, haciéndose más barata y accesible a todos. De hecho, desde hace años hay servicios "gratuitos", vía telefonía móvil a la mano de todos los que tengan un smartphone.

|

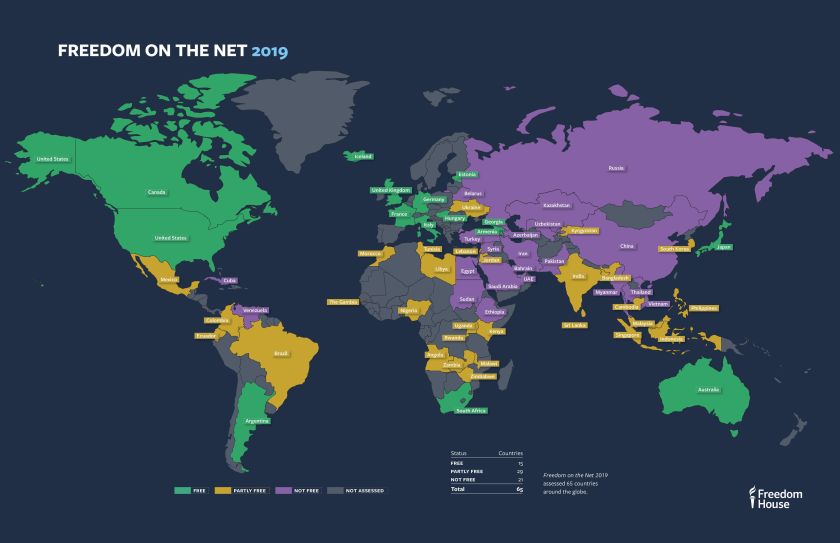

| Imagen: Videoconferencia con gobernadores / Prensa de Casa Rosada |

Las grandes empresas fueron las primeras que le sacaron jugo al sistema, rápidamente constataron que era más barato invertir en ésta tecnología que pagar pasajes y viáticos a sus ejecutivos y agentes. Luego fue el turno de la gestión pública en muchos países, donde las cosas públicas se vienen tomando en serio desde hace muchos años, y así les va, muy bien.

Y luego, pero en menor medida le tocó el turno a países como el nuestro, aunque hay ámbitos donde desde años tienen una experiencia interesante en el uso de ésta tecnología, no fue del uso generalizado en la gestión pública.

La situación planteada por la emergencia sanitaria a consecuencia de la pandemia del COVID-19, que obligó a los gobiernos a establecer un riguroso aislamiento social preventivo y obligatorio, ha demostrado una vez más la utilidad de los sistemas de videoconferencias.

Desde que se estableció el aislamiento el gobierno nacional está haciendo uso del sistema, y ayer domingo, el presidente Alberto Fernández mantuvo esta tarde una videoconferencia desde la residencia de Olivos con los gobernadores y el jefe de Gobierno de la ciudad de Buenos Aires para evaluar la situación por la epidemia de coronavirus COVID-19, escuchar la situación en las provincias y analizar nuevas medidas.

Me da por pensar que éste tipo de tecnologías demuestran nuevamente su utilidad, no pocos estamos realizando nuestras tareas desde nuestros hogares (home office - teletrabajo). En el país sólo el 2% de las empresas lo usaban habitualmente, ahora está marcando una tendencia.

Haciendo un poco de historia, en Argentina el teletrabajo, o home office, tuvo un primer impulso en 2003 debido a la crisis global que causó el síndrome respiratorio agudo grave (SARS). Hoy, por la actual emergencia sanitaria por el coronavirus, la historia se repite.

Como en el 2003, las corporaciones están viendo con "mejores ojos" a las modalidades videoconferencias y home office, como herramientas "saludables" para ahorrar costos y complacer a sus trabajadores en ítems como mayor flexibilidad y mejor calidad de vida.

Como en el 2003, las corporaciones están viendo con "mejores ojos" a las modalidades videoconferencias y home office, como herramientas "saludables" para ahorrar costos y complacer a sus trabajadores en ítems como mayor flexibilidad y mejor calidad de vida.

“Las reuniones virtuales terminan siendo más breves y dinámicas, ya que vas directo al asunto y evitás todos los preámbulos. Esto es bueno porque podés ganar más tiempo para trabajar en proyectos o leer material que tenías pendiente. También es cierto que aumentan los mensajes por WhatsApp y los audios se vuelven algo más largos de lo habitual”, señala Lautaro Spotorno, director de comunicaciones corporativas de SAP" (Clarín).

"Entre las empresas tecnológicas, fundamentalmente las de software, el trabajo remoto está totalmente incorporado en la dinámica de sus empleados. De hecho, no son pocas las compañías que ni siquiera utilizan una sede física para funcionar. Para este tipo de organizaciones, la contingencia del coronavirus no ha cambiado en prácticamente nada su día a día". (La voz)

Pero no todo es tan fácil, miles de empresas y entidades en el mundo y en el país no están preparadas para ofrecer garantías a un home office masivo y, prácticamente, forzado por la pandemia de coronavirus. Y, es que cuentan con infraestructuras VPN pequeñas y ancho de banda y dispositivos insuficientes. Todo un tema a considerar seriamente y que requerirá de inversiones, que muchos no podrán afrontar.

Un dato importante a tener en cuenta, el 70% de los comercios dejó de operar completamente por el aislamiento y la cuarentena, sólo un 20% mantiene operaciones por comercio electrónico con envíos a domicilio con caídas de ventas entre el 50% y el 85%. Sólo el 10% se mantiene a puertas abiertas, con caídas de ventas del 55% promedio. Registrándose crecimiento de ventas únicamente en el caso de supermercados, con un 30% positivo.

Un dato importante a tener en cuenta, el 70% de los comercios dejó de operar completamente por el aislamiento y la cuarentena, sólo un 20% mantiene operaciones por comercio electrónico con envíos a domicilio con caídas de ventas entre el 50% y el 85%. Sólo el 10% se mantiene a puertas abiertas, con caídas de ventas del 55% promedio. Registrándose crecimiento de ventas únicamente en el caso de supermercados, con un 30% positivo.

/s3.amazonaws.com/arc-wordpress-client-uploads/infobae-wp/wp-content/uploads/2016/11/08151426/2016-11-08T163623Z_199336603_HT1ECB81A484N_RTRMADP_3_USA-ELECTION-VOTING-copy.jpg)