Qué es el ransomware, el virus que secuestra nuestra información y nos extorsiona para devolverla.

Por Juan Brodersen, publicado por

Clarín.

Durante la pandemia hubo un crecimiento mundial. En Argentina, 50% más.

Por la pandemia del coronavirus, la primera mitad de 2020 estuvo signada

en el mundo tech por la intensificación de un viejo conocido: el

ransomware, un ataque que permite que los hackers accedan a nuestra

información personal a través de un programa que se instala en nuestro

teléfono, PC o laptop. Y que, sin darnos cuenta, muchas veces lo

instalamos nosotros mismos.

|

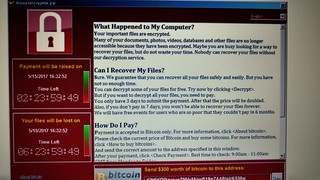

| El ransomware WanaCrypt0r 2.0 |

Su nombre es un acrónimo de “programa de rescate de datos”: ransom en

inglés significa rescate, y ware es un acortamiento de la conocida palabra

software: un programa de secuestro de datos. El ransomware es un subtipo

del malware, acrónimo de “programa malicioso” (malicius software).

Ahora bien, este tipo de virus actúa restringiendo el acceso a partes de

nuestra información personal, o la totalidad. Y en general, los hackers

explotan esto para pedir algo a cambio: dinero.

Si bien algunos ransomware simples pueden bloquear el sistema de una

manera simple, los más avanzados utiliza una técnica llamada extorsión

“criptoviral”, en la que se encriptan los archivos de la víctima

logrando que se vuelvan completamente inaccesibles.

Si bien estos casos suelen ocurrir a grandes empresas,

como le sucedió a Telecom el domingo pasado, solo durante los primeros seis meses de 2020 se detectaron casi

400.000 muestras de ransomware más que en el mismo periodo del año

pasado, según se extrae del informe Threat Landscape Report. Lo cual

significa que su alcance es muy amplio.

Por esto, es fundamental entender qué es, cómo funciona, por qué puerta

pueden entrar y cómo prevenirse.

Cómo funciona: lo podés instalar vos mismo.

Los ataques de ransomware generalmente son más específicos que el

malware: los hackers apuntan a sistemas informáticos específicos que

pertenecen a negocios corporativos y esto tiene que ver con que son

víctimas más “jugosas” para sacarles dinero.

Pero esto no significa que no puedan entrar en nuestras vidas digitales.

Una URL por Whatsapp de un contacto desconocido. Peor aún: una URL de un

contacto conocido: el ransomware tiene múltiples formas de llegar y las

históricamente más comunes están asociadas a programas que nosotros

mismos instalamos.

Para ponerlo simple: es muy difícil que un programa muy conocido venga

con ransomware. Si instalamos, por ejemplo, Adobe Photoshop o Microsoft

Office, es muy probable que esos instaladores sean seguros.

Pero cuando instalamos otro tipo de programas, muchas veces pueden venir

con sorpresas.

El caso históricamente más común tiene que ver con los programas que

instalamos en nuestra PC o laptop. Y actualmente estas son las cuatro

formas más comunes que tienen de propagarse:

- Troyanos: son el ransomware número 1. Celebérrimos virus que vienen

“disfrazados” de una cosa que no son. Adjuntos de mails: cuidado. Es el

caso más común. Nunca hay que abrir algo sin saber qué es.

-Unidades extraíbles: cuidado con los pen drive. Los discos de

almacenamiento externos son perfectos lleva y trae de ransomware. Mejor

usar la nube.

- “Malvertising”: publicidad engañosa con un plus. Te infecta el equipo

y puede secuestrar tus datos. No es recomendable cliquear publicidades

en general, pero puede haber casos donde sea bastante claro que hay un

engaño detrás.

- Redes sociales: el caso más a la mano, el hackeo masivo a cuentas de

alto perfil de Estados Unidos. Nunca cliquear un link que ofrece algo

demasiado bueno.

Lo complejo es que los ransomware se van “mejorando” y se propagan cada

vez más rápido y por lugares más inesperados: Cerber, Locky, CryLocker,

CryptoLocker y Jigsaw son algunas de las estrellas del set que usan los

hackers en todo el mundo.

O el célebre WannaCry, que infectó al menos a 230.000 equipos en 150

países en 2017.

Cómo protegerse contra el ransomware

- Instalar un programa antivirus que detectará y atrapará los ataques de ransomware.

- Mantener siempre actualizados todos los programas, navegadores y el sistema operativo. Las nuevas actualizaciones son importantes no solo porque traen nuevas características, sino que también pueden incluir la reparación de vulnerabilidades de seguridad que los atacantes pueden explotar fácilmente.

- Hacer una copia de seguridad de sus datos regularmente. Es bueno para todos los casos realizar copias de seguridad en la nube y el almacenamiento físico.

- Si su dispositivo está infectado con ransomware, en primer lugar, desconéctelo de la red para evitar que el virus se propague a otros dispositivos. Luego, póngase en contacto con su departamento ayuda de su antivirus o, como consumidor, con una empresa de soporte técnico.

Argentina: un crecimiento del 50%

Según Avast, uno de los antivirus gratuitos más conocidos que hay en la

actualidad, durante los primeros meses de la pandemia los ataques de

ransomware crecieron un 50% en comparación con enero y febrero de 2020.

La mayoría de los intentos se hicieron en marzo, mientras que en abril

los valores comenzaron a volver a la normalidad. En todo el mundo, los

expertos de Avast observaron un 20% más de ataques de ransomware.

“Durante la pandemia, en marzo y abril, tuvimos que proteger a un 50%

más de usuarios en Argentina contra ataques de ransomware que a

principios de año, en enero y febrero", describió el investigador de

malware de Avast, Jakub Kroustek.

El número de otros tipos de ataques de malware también subió, y los

tiempos de los ataques han cambiado. "En el período previo a la

cuarentena, en la mayoría de los países del mundo estaba claro que las

campañas de malware reflejaban la semana laboral, y que menos de ellas

estaban activas los fines de semana que los días laborables. Sin

embargo, estas diferencias se desdibujaron durante la pandemia, ya que

los usuarios y los atacantes probablemente trabajaron más los fines de

semana y desde casa ", agrega Kroustek.

Los analistas están observando actualmente dos tendencias principales.

La primera son los ataques a gran escala dirigidos a usuarios finales y

pequeñas empresas de fabricación y servicios.

Así, la primera mitad de 2020 quedó signada por varias grandes

tendencias entre los operadores de ransomware, como el ransomware como

servicio, alojado en servidores en la nube a los que las organizaciones

criminales acceden vía Internet. PjB / Por Juan Brodersen, publicado por Clarín.--

Post relacionados:

- La otra pandemia, los ciberataques a los sistemas médicos y teletrabajadores. 21/05/2020.

- Pemex ciberatacada mediante ransomware. 13/11/2019.

- La Cadena SER y Everis víctimas de ataque de ransomware. 05/11/2019.

- Alto riesgo de ciberataques en Argentina. 14/03/2019.

- La inseguridad de servicios tecnológicos. 30/01/2018.

- Ciberataque masivo afecta a entidades y empresas en más de 90 Países. 12/05/2017.

___________________

NOTA: Las cookies de este sitio se usan para personalizar el contenido y

los anuncios, para ofrecer funciones de medios sociales y para analizar el

tráfico. Además, compartimos información sobre el uso que haga del sitio

web con nuestros partners de medios sociales, de publicidad y de análisis

web.

Ver detalles.

IMPORTANTE: Todas las publicaciones son sin fines comerciales ni

económicos. Todos los textos de mi autoría tienen ©todos los derechos

reservados. Los contenidos en los link (vínculos) de las notas replicadas

(reproducidas) y/o citadas son de exclusiva responsabilidad de sus

autores. Éste blog ni su autor tienen responsabilidad alguna por

contenidos ajenos.