Denuncian a las compañías telefónicas por estafas con el uso de sus datos personales

Publicado por El Liberal.

La Adecse recibió la queja de personas que fueron intimadas por deudas de seguros de vida que nunca solicitaron, y que se las habrían ofrecido telefónicamente.

Con el incremento de las denuncias que a diario se reciben en la Asociación de Defensa al Consumidor (Adecse) para la presentación colectiva que se realizará ante la Justicia por el mal servicio de la telefonía celular, también se conocen insólitos e insospechados perjuicios que sufren.

En el organismo confirmaron que entre los casos más serios que se receptaron figuran personas que recibieron intimaciones de pago por deudas de seguros de vida que nunca habían contratado y que les habrían sido ofrecidas telefónicamente.

“Esto ocurre porque utilizan los bancos de datos de las empresas telefónicas y llaman a los usuarios para ofrecerles el servicio. Cuando responden y les consultan si son correctos sus datos personales, los usuarios contestas que si; eso queda grabado, y las compañías lo utilizan como si hubiera aceptado el servicio. Después les llegan las intimaciones de estudios de abogados reclamando el pago de la deuda”, explicaron.

Equipos en mal estado

Otros casos frecuentes con los que llegan los usuarios a las oficinas de Adecse, son los relacionados con la venta de aparatos con problemas técnicos que luego no son recibidos pese a estar en garantía, y que para repararlos pretenden cobrarles gastos de repuestos y mano de obra.

“Por lo general cada compañía tiene otras empresas que son las que se encargan de la parte técnica, y cuando venden un aparato en malas condiciones no quieren hacerse cargo del problema y tienen al cliente de un lado para el otro cuando presenta la denuncia. Se han visto casos de personas que hace dos o tres años que siguen una causa a través de diferentes organismos oficiales, sin obtener ninguna respuesta”, ampliaron.

En algunos casos, desde las compañías prestatarias del servicio se trata de subsanar el problema con bonificaciones, que nunca solucionan el problema de fondo que presentó el cliente.

También un alto porcentaje de los casos presentados son por la mala facturación de los servicios, y cobro de servicios que nunca contrataron.

Presentaciones

Desde el lunes último, día en que comenzó la recepción de denuncias de gente interesada en sumarse a la presentación colectiva impulsada por Adecse contra las compañías telefónicas por el deficiente servicio que brindan, ya suman casi un centenar las personas que se presentaron en la sede de Adecse o que se comunicaron desde el interior.

“Son casi un centenar las presentaciones que se realizaron, de las cuales, un 50% ya ha completado todos los trámites, y al resto le falta alguna documentación, y también nos faltan recibir desde el interior de la provincia”, confirmaron.

En Adecse advirtieron que uno de los requisitos para sumarse a la presentación, es la certificación de titularidad del servicio, especialmente de aquellas personas que tienen el sistema de prepago, y las empresas “se muestran reacias a entregar esa documentación a los clientes”.

Mayor peso

De todas maneras, los directivos de Adecse son optimistas en cuanto a que hasta mañana la mayoría de las personas podrán completar la documentación y así conseguir que la demanda cobre mayor fuerza.

“Mientras más sean las personas damnificadas, más peso va a tener la presentación ante la Justicia”, confesó Javier Alexandro, titular de Adecse.

Como se recordará, esta iniciativa surgió frente a la gran cantidad de demandas que recibe Adecse sobre el mal servicio que prestan las compañías de telefonía celular, y tuvo una masiva respuesta de parte de la gente, lo cual demuestra que son muchos los damnificados por esta situación en nuestra provincia. / Publicado por El Liberal.-

|

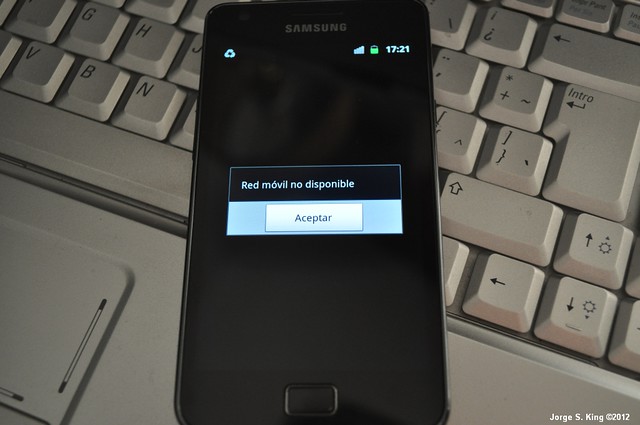

| Foto: "Sin servicios 12/06/2012" ©Todos los derechos reservados. |

Nota relacionada:

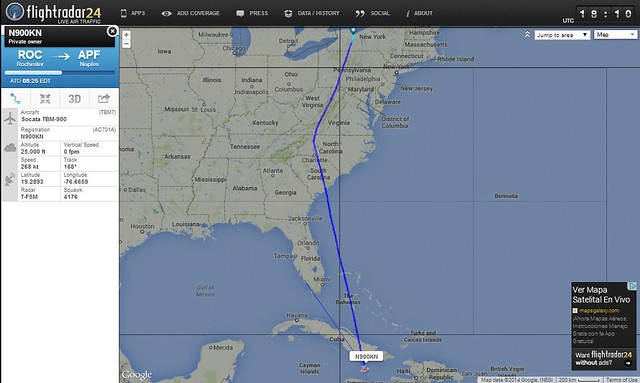

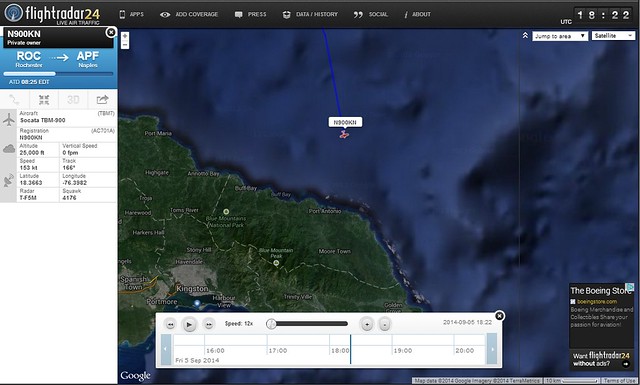

- "Las empresas de telefonía celular se están burlando de los santiagueños". El Liberal. 09/09/2014.

- Servicios de telefonía móvil e Internet de Telecom, caídos en Santiago del Estero. 30/09/2013.

- Fuerte nivel de reclamo de usuarios de servicios por el corte que afectó a Santiago del Estero. 12/06/2012.

- Problemas de conexión en Santiago del Estero. 21/10/2010.