El Análisis de las Redes Sociales (ARS) es un área que ya desde hace unos años está emergiendo como imprescindible en los procesos de toma de decisiones. Su capacidad para analizar e intervenir una red social puede ser aprovechada para implantar tareas de vigilancia en los sistemas de inteligencia de un centro de investigación o una empresa de base tecnológica.

Pero ese delicado proceso de recolección de datos a las claras se está viendo que no siempre es realizado por empresas u organizaciones que tienen buenos objetivos. Los crackers, ciberdelincuentes especialistas en "romper" códigos de seguridad lo vienen realizando eficazmente desde hace tiempo. No quedan dudas que los cibermercenarios también.

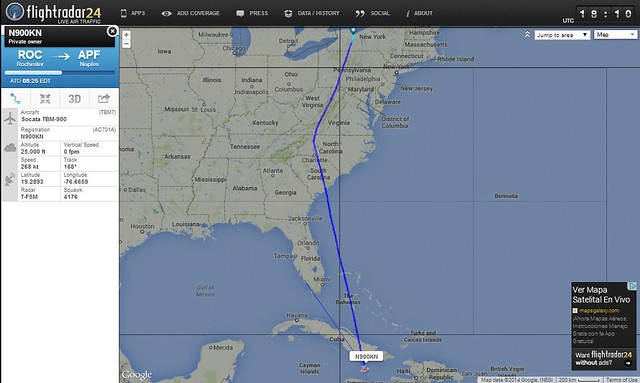

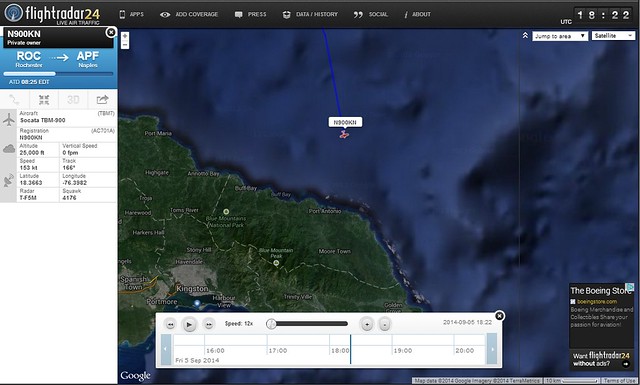

|

| Foto de Jorge S. King ©Todos los derechos reservados, en Flickr |

Ésta gente también está al servicio de organizaciones que se han alzado en armas en distintas partes del mundo. Grupos terroristas también tienen éstos "especialistas" en sus filas, complicando aún más el complejo panorama de la seguridad. El ciberterrorismo es una realidad.

Por éstas horas es noticia que el ISIS, a través de un grupo que se autodenomina "división de piratas del Estado Islámico" difundió en Internet los nombres y direcciones de 100 miembros de un cuerpo de las fuerzas armadas norteamericanas, acompañados de fotografías, según han informado varias agencias de noticias.

CNN ha informado que "se cree que los miembros de ISIS y simpatizantes han estado recorriendo las redes sociales tratando de recoger la mayor cantidad de información posible sobre los miembros del servicio, e incluso han amenazado a los cónyuges de personal militar en línea".

"El cuerpo de marines informó que cada uno de los soldados que figuran en la lista recibirá una visita individual y pidió precaución en las redes sociales. "La vigilancia y la protección de la fuerza siguen siendo una prioridad para los comandantes y su personal", afirmó en un comunicado el teniente coronel John Caldwell, del cuerpo de marines. "Se recomienda a los marines y a sus familias verificar sus perfiles en línea y cerciorarse de que la configuración de privacidad está activa para limitar el acceso a información personal", añadió" (La Nación).

El diario La Nación informa que "el grupo de hackers afirma haber pirateado esta información en servidores, bases de datos y correos electrónicos del gobierno. Sin embargo, según una fuente de Defensa citada por The New York Times, la mayor parte de la información publicada está disponible en los registros públicos y no parece haber sido pirateada de los servidores del gobierno".

Como se puede apreciar, la información que colocan los usuarios en las redes sociales puede y seguramente será usada en su contra. Lamentablemente, aunque los medios de información masiva publican cada vez más todos éstos sucesos, la seguridad en la informática y las tecnologías de información y comunicación, es aún un tanto "difusa" en el usuario común, por lo que queda expuesto, susceptible a un abanico de acciones por parte de los ciberdelincuentes.

Post relacionado:

Post relacionado:

- Cualquiera puede ser víctima del ciberespionaje. 22/02/2015.