Anoche se realizó en el auditorio del Centro Cultural del Bicentenario de Santiago del Estero, absolutamente colmado, la presentación del libro "La Fundación de Santiago del Estero" del estimado amigo Dr. Raúl Jorge Lima. Se puede decir que estuvieron presentes quienes realmente representan a la educación, la cultura y la historia de Santiago del Estero.

El Dr. Raúl Jorge Lima estuvo acompañado por dos prestigiosos historiadores del noroeste argentino, Teresa Piossek Prebisch y Gregorio Caro Figueroa, para presentar la obra, que surgió de un exhaustivo trabajo de investigación.

|

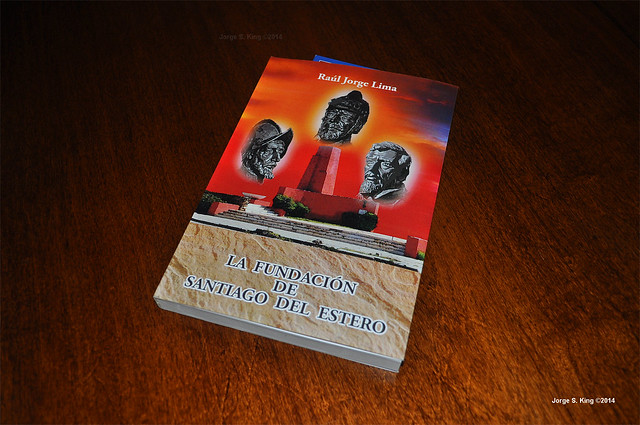

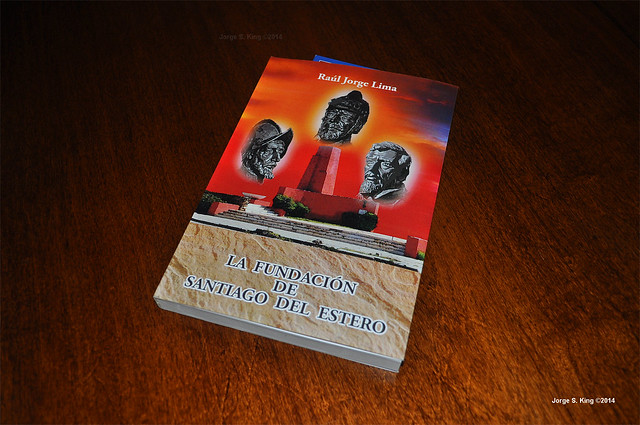

Libro "La Fundación de Santiago del Estero" del Dr. Raúl Jorge Lima

Foto de Jorge S. King ©Todos los derechos reservados |

En el libro Don Raúl contempla y analiza cada uno de los aspectos que hacen a la fundación de Santiago del Estero. Basado notas, documentos históricos e investigaciones que incluyen antecedentes "elaborados por maestros de nuestra historiografía como la colección de Roberto Leviller, de Vicente Sierra, del R. P. Pedro Lozano y otros autores jesuitas. también estudia y analiza documentaciones producidas por autores locales como D. Baltasar Olaechea y Alcorta, D. Andrés Figueroa, D. Alfredo Gárgaro, R. P. Eudoxio de Jesús Palacio y otros más actuales como los trabajos de Dr. Orestes Di Lullo, Prof. José Néstor Achával -entre otros-, para incorporar el concepto de proceso fundacional de Luis Alen Lascano" (del Prólogo del libro).

La obra deja en claro cual fue el proceso de la fundación de Santiago del Estero, comenzando en 1543 con la "Gran Entrada" de Diego de Rojas, continuando por Juan Núñezdel Prado y su fundación de la ciudad de Barco el 29 de Junio de 1550 (con sus dos traslados ya con el nombre de Barco en el Nuevo Mestrazgo de Santiago), y finalmente, culminando éste proceso el traslado de la ciudad de Barco en su tercer asentamiento, realizado por Francisco de Aguirre el 25 de Julio de 1553.

“El rol está aclarado cuando Luis Alén Lascano habla del proceso fundacional: Rojas, el descubridor. Núñez de Prado, el fundador y Francisco de Aguirre, el definitivo poblador".

|

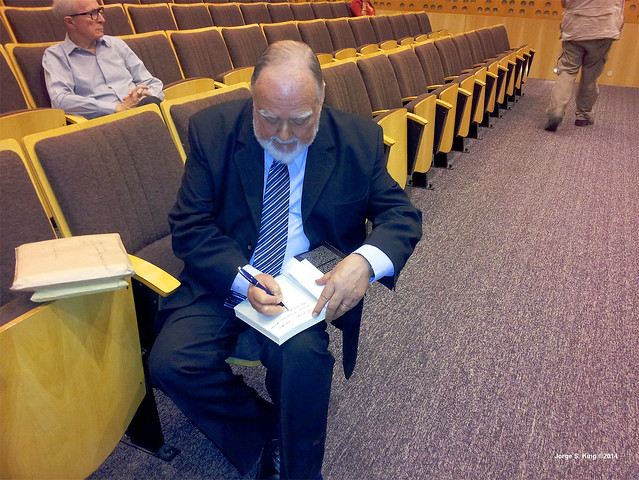

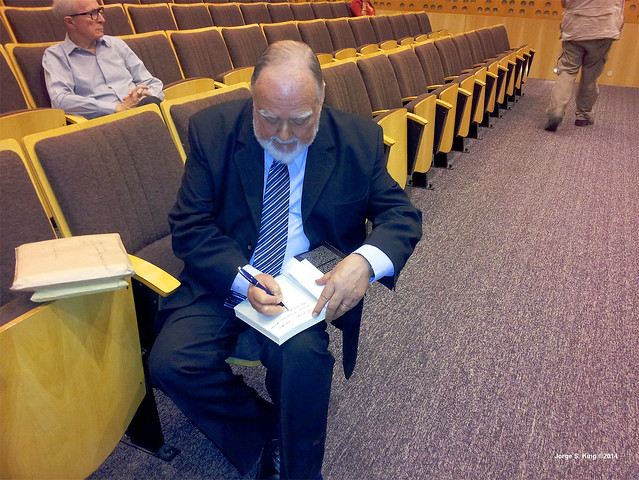

El Dr. Raúl Jorge Lima escribiendo las dedicatorias en los ejemplares. Un buen rato antes de iniciar la presentación no pocos fuimos a adquirir nuestros ejemplares y ponernos en fila para que Don Raúl nos dedique nuestro ejemplar.

Foto de Jorge S. King ©Todos los derechos reservados |

Como lo comenté en un

post anterior, nuestro querido amigo Don Raúl, miembro de nuestra mesa sabatina, es uno de los escritores más destacados de nuestra Provincia, santiagueño por adopción, adoptó como propio a éstos queridos pagos, al igual que muchos que hemos venido desde lejanas tierras y nos hemos quedado a armar vida y familia.

Es abogado y ex magistrado, fue Secretario, Juez y Vocal de la Cámara en lo Civil y Comercial propuesto por el Honorable Consejo de la Magistratura, Relator, Secretario y Vocal del Excelentísimo Superior Tribunal de Justicia de la Provincia de Santiago del Estero, culminó su tarea Judicial como Miembro del más alto Tribunal de Justicia de la Provincia.

Docente universitario por concurso, enseña Derecho Constitucional y Derecho Civil en la Facultad de Humanidades de la Universidad Nacional de Santiago del Estero.

Es escritor, historiador y un valorado conferencista. Obtuvo numerosos premios de narrativa (Cuento) en concursos provinciales, nacionales e internacionales. Premio Ricardo Rojas en Letras (1998). Segundo Premio Federal en Letras (Consejo Federal de Inversiones, 2001). Primer Premio Nacional de Periodismo (Asociación de Entidades Periodísticas Argentinas, 2003, categoría. Cultura e Historia).

Ha publicado "Cuentos de lesa literatura" (1996), "Ciudad con duende" (2001), "A vuela pluma" (2004), "Cuentos pendientes" (2005). Su obra integra diversas antologías: "Cuentos de la ciudad vieja", "La narrativa histórica de Santiago del Estero", "Narradores de Santiago del Estero", "La pluma y el bisturí", "El microrrelato en Santiago del Estero", "Microrrelatos del Noroeste argentino". Sus cuentos son estudiados en colegios secundarios y profesorados de Letras.

Fue vicepresidente de la Federación de Bibliotecas Populares (1992). Presidió la filial de Santiago de la Sociedad Argentina de Escritores (2000). Integró numerosos jurados en certámenes literarios provinciales y nacionales.

En Marzo de 2011, el Honorable Consejo Deliberante de la Ciudad de Santiago del Estero lo ha declarando “Ciudadano Distinguido al Dr. Raúl Jorge Lima” por las obras realizadas en bien de la Cultura de nuestra Provincia”.

Fotografías en éste post con Todos los derechos reservados por Jorge S. King ©2014. Absténgase de utilizarlas sin autorización.