No es algo nuevo, desde hace tiempo que la tendencia marca que hay más gente utilizando Internet desde los móviles, las transacciones de compras y el uso de la banca electrónica desde los smartphones aumentan notablemente. Esto no escapa a los ciberdelincuentes, que siempre están varios pasos adelante de cualquiera de nosotros, en materia de tecnologías.

El año pasado comentaba, en un

post, que en ámbitos que hacen a la ciberseguridad, se suele señalar que "el smartphone debe recibir el mismo tratamiento que le das a tu propia casa, en cuanto a evitar el acceso de personas ajenas". La variedad de uso y la importancia de datos e información que poseen los smartphones los hace vulnerables a riesgos derivados por malware y ataques informáticos por parte de ciberdelincuentes que realizan un importante acopio de información para sus "negocios".

Cómo evitar que te roben en la avalancha de virus que ha llegado a los móviles.

Asegurar las ventanas, evitar zonas poco iluminadas, no salir a determinadas horas o con demasiado dinero son comportamientos clásicos de la población ante una oleada de robos callejeros. Un estado de alerta que no tiene réplica si se produce en el mundo digital.

Bien, pues atranquen sus puertas: una auténtica avalancha de ciberdelincuencia se está colando por los teléfonos móviles en este momento.

Mientras usted lee estas líneas un nuevo virus o programa malicioso vuela tratando de colarse en su monedero a través del celular. Cada 18 segundos exactamente, según los datos de la consultora de seguridad G Data.

Un reciente informe de esta firma identificó más de 440.000 muestras de malware para los sistemas Android en el primer trimestre de 2015, lo que representa un crecimiento de más del 20% respecto al mismo periodo del año anterior. Y no para de crecer: esa cifra es más de un 6% mayor que el trimestre anterior.

|

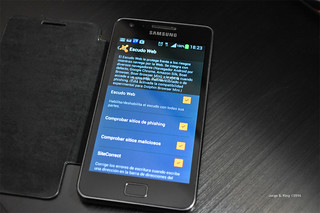

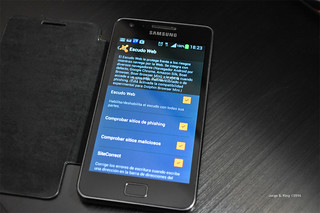

Foto:"Sistemas de seguridad en smartphones",

de Jorge S. King ©Todos los derechos reservados, en Flickr

La foto no pertenece a la nota de BBC |

GData alerta de que los cibercriminales están adaptando rápidamente sus estrategias a esta nueva era en la que comienzan a primar las operaciones financieras a través de los dispositivos móviles. Más del 50% de estos códigos son específicos para robar dinero.

"Los dispositivos móviles están reemplazando al ordenador tradicional en muchas tareas. Las compras y la banca online son un buen ejemplo. Cada vez realizamos más compras online y consultamos con mayor frecuencia nuestra cuenta corriente desde nuestro smartphone o tableta", asegura Christian Geschkat, responsable de GData.

Y advierte: Los dispositivos móviles, y en particular Android como sistema operativo predominante, se están convirtiendo en un suculento botín para unos cibercriminales que están concentrando sus esfuerzos en el desarrollo de malware financiero y troyanos bancarios especializados en atacar esta plataforma".

Precauciones y nuevos engaños

Gran parte de estos códigos maliciosos están usando apps como vía de acceso a los celulares, utilizando como medio de propagación tiendas en línea como Google Play, según explica Eset, otra compañía de seguridad digital.

Para conseguirlo, a veces crean falsas aplicaciones: más de 600.000 usuarios descargaron falsas aplicaciones que prometían trucos para el popular juego Minecraft, pero en realidad infectaban los celulares.

Pero sus métodos son cada vez más elaborados. Los cibercriminales ahora crean apps y juegos que realmente funcionan pero infectan el teléfono.

Eset alerta especialmente sobre los juegos Cowboy Adventure y Jump Chess, sobre los que ha detectado esta actividad criminal. El primero adquirió cierta popularidad con casi un millón de descargas.

Además ofrece unos consejos para evitar caer en la red de estos delincuentes:

- Descargar aplicaciones desde la tienda oficial de Google Play, evitando fuentes desconocidas. A pesar de que no es 100% libre de malware, tiene mecanismos de seguridad que bloquean a los troyanos.

- Descargar aplicaciones de desarrolladores de confianza.

- Verificar las calificaciones y comentarios que otros usuarios hacen de la aplicación a descargar.

- Leer cuidadosamente los permisos que piden las apps durante la instalación para saber a qué les das acceso.

- Instalar algún software antimalware en el teléfono para prevenir. / Publicado en BBC Mundo..--

Todas las fotografías con Todos los derechos reservados por Jorge S. King© 2006 - 2015 Absténgase de utilizarlas.

Post relacionado: