|

| Logo de la Agencia Brasileña de Inteligencia. Visto en Wikipedia |

Un Blog personal. "Me gusta estar informado, entender lo que pasa y lo que se viene". "Scientia potentia est".-

miércoles, 2 de abril de 2025

Espionaje entre vecinos

lunes, 31 de marzo de 2025

Estados Unidos ¿está vulnerando su propia seguridad?

Un mensaje de los espías extranjeros al equipo de Trump: 👊🇺🇸🔥

|

| Andy Sacks/Getty Images. Visto en The New York Times |

La presencia de Hezbollah en América Latina ha crecido

Corrupción, fronteras débiles y crimen organizado: el caldo de cultivo que alimenta la influencia de Hezbollah en América Latina

|

| Visto en Infobae |

domingo, 30 de marzo de 2025

Empresas en alto riesgo de ciberataques en 2025

9 de cada 10 empresas sufrirán un ciberataque en 2025: cómo evitar pérdidas millonarias con copias de seguridad

Uno de los peligros más críticos es el ransomware, que roba datos sensibles e interrumpe el funcionamiento de la organización para exigir un pago a cambio de su recuperación

|

| Imagen de archivo |

jueves, 27 de marzo de 2025

Ciberataques y filtraciones en Uruguay

Ayer miércoles le tocó el turno a la Dirección Nacional de Migración, que

funciona en el Ministerio del Interior. El ataque dejó expuestos 14.877

formularios de solicitudes de visa, en su mayoría cubanos y pakistaníes. Los

atacantes no solicitaron un rescate por los archivos PDF con información

personal de extranjeros.

Ayer miércoles le tocó el turno a la Dirección Nacional de Migración, que

funciona en el Ministerio del Interior. El ataque dejó expuestos 14.877

formularios de solicitudes de visa, en su mayoría cubanos y pakistaníes. Los

atacantes no solicitaron un rescate por los archivos PDF con información

personal de extranjeros.

miércoles, 26 de marzo de 2025

Qué es Signal, la pregunta que muchos se hacen

Signal, y la filtración de los planes bélicos del Pentágono

El 11 de marzo de 2025, Jeffrey Goldberg , editor en jefe de la revista estadounidense The Atlantic, fue invitado inadvertidamente a unirse a un chat grupal de altos funcionarios del gobierno de Estados Unidos en el servicio de mensajería cifrada Signal. Entre los miembros del chat grupal estaban JD Vance, vicepresidente; Pete Hegseth, secretario de defensa; Marco Rubio, secretario de estado; Tulsi Gabbard, directora de inteligencia nacional; y Michael Waltz, asesor de seguridad nacional. Goldberg fue invitado por Waltz en un supuesto error, y ninguno de los funcionarios del gobierno aparentemente notó la presencia de Goldberg cuando comenzaron a discutir operaciones militares clasificadas inminentes contra los hutíes en Yemen.

El 15 de marzo, según Goldberg, Hegseth usó el chat grupal para compartir planes de próximos ataques, incluyendo información sobre objetivos, armas y secuencia de ataques. La identidad de un agente encubierto de la CIA también se discutió en el chat filtrado.

La brecha de seguridad se hizo pública el 24 de marzo, cuando Goldberg la reveló en The Atlantic. El incidente generó gran preocupación sobre las prácticas de seguridad informática interna y dio pie a debates sobre los protocolos adecuados para el manejo de información sensible de seguridad nacional. Algunos medios de comunicación lo han denominado " Signalgate ".-

El secretario Pete Hegseth, figura clave del gabinete de Donald Trump, cometió el error de comunicación que expuso los planes militares de EE.UU. contra Yemen.

Paraguay investiga filtración masiva de datos

|

| Tiempos de crisis, tiempos peligrosos. Hay que saber cuidarse |

Filtrados los datos personales de 7 millones de ciudadanos de Paraguay 🇵🇾

— elhacker.NET (@elhackernet) March 25, 2025

Nombres completo, lugar de nacimiento, profesiones, género, dirección, vecindario, estado civil, fecha de nacimiento, etc. pic.twitter.com/H22o78Gw0m

viernes, 21 de marzo de 2025

Zero Day (miniserie)

miércoles, 12 de marzo de 2025

El alto riesgo de usar conexiones WiFi libres

jueves, 30 de enero de 2025

Accidente aéreo sobre el Potomac, ¿qué está pasando?

|

|

Imagen vista en

The Guardian, fuentes: Flightradar24, ADS-B Exchange Mapa con la trayectorias de las aeronaves involucradas |

jueves, 16 de enero de 2025

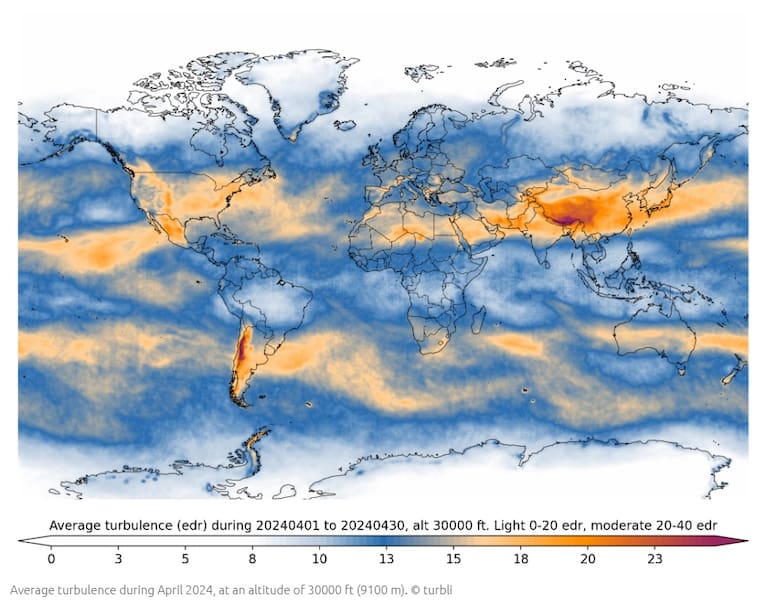

Cinco de las 10 rutas aéreas con mayor turbulencia en el Mundo, involucran a ciudades argentinas

El ranking de las rutas aéreas más turbulentas y peligrosas del mundo: las cuatro primeras están en la Argentina

|

| El mapa de turbulencia de Turbli. Visto en La Nación |

domingo, 22 de diciembre de 2024

Alertan a jubilados sobre timadores que se contactan por WhatsApp

Nuevo riesgo para jubilados, el blanco elegido por estafadores que siempre adaptan las tretas

Advirtieron a los adultos mayores sobre timadores que se contactan por WhatsApp y con llamados telefónicos para pedir datos a cambio de acceder a medicamentos gratis de PAMI

|

| Logo de WhatsApp, visto en Wikipedia |

- Robos de cuentas en WhatsApp. 21/04/2024.

viernes, 18 de octubre de 2024

La Inteligencia Artificial y el autoritarismo

|

| Imagen de Shutterstock, vista en nobbot |

jueves, 17 de octubre de 2024

La IA como herramienta autoritaria

Yuval Noah Harari analizó cómo impactará la Inteligencia Artificial en el poder: democracias, dictaduras, burócratas y “Terminators”

|

|

A través de su nueva obra “Nexus”, el autor explora cómo

este agente tecnológico está transformando la forma en que los humanos toman decisiones Visto en Infobae |

miércoles, 16 de octubre de 2024

Conocimiento total

|

| Information Awareness Office. Logo visto en Wikipedia |

sábado, 5 de octubre de 2024

Hay que vivir en la verdad

|

|

Seamos libres y volemos alto como el cóndor, un símbolo en nuestro País |

- Sobre la guerra cognitiva. 18/09/2024.

- La ignorancia facilita la manipulación. 11/09/2022.

- Verdad vs verosimilitud. 03/01/2021.

- La mentira como herramienta. 05/11/2020.

- La creciente desinformación orquestada por los políticos amenaza las democracias. 06/11/2019.

- Ciberguerra - LikeWar, La "armamentización" de los medios sociales. 03/11/20218.

lunes, 30 de septiembre de 2024

Los smartphones están de capa caída

|

| Source: adriaenszterri.pages.dev |

martes, 24 de septiembre de 2024

Se cotiza caro el aire limpio

|

|

Pluma de humo y concentración de PM2,5 mapeado por Windy.com con

información del Atmosphere Monitoring Service ATS de Copernicus Imagen: Captura de pantalla de Windy.com |

- Mientras más pequeñas sean las partículas más profundamente pueden desplazarse dentro de los pulmones cuando respiramos.

- e ha demostrado que la contaminación por partículas finas causa muchos efectos serios en la salud incluyendo enfermedades cardíacas y pulmonares.

- Los niños, los ancianos y las personas que sufren de enfermedades cardíacas y pulmonares, asma o enfermedades crónicas son más sensibles a los efectos de la exposición a PM2.5.

- Las personas que cursan un embarazo están entre las vulnerables cuando se exponen a la contaminación por material particulado.

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/WVPT7OVHVBFJDPW455XO6I4SII.jpg)